Descubre qué es PKI Validation, cómo funciona, sus beneficios, tipos y mejores prácticas para proteger datos, usuarios y sistemas en tu empresa.

La seguridad digital se ha convertido en un pilar imprescindible para cualquier empresa o proyecto online. Desde proteger la comunicación entre servidores hasta garantizar la identidad de usuarios y dispositivos, la infraestructura de clave pública (PKI) desempeña un papel fundamental. En este contexto, PKI Validation es uno de los procesos más críticos, pues asegura que los certificados digitales utilizados en tus sistemas sean legítimos, confiables y estén vigentes.

En esta guía completa exploramos qué es PKI Validation, cómo funciona, por qué es tan importante en 2025 y cómo aplicarla correctamente para fortalecer tu estrategia de ciberseguridad.

¿Qué es PKI Validation?

PKI Validation (Validación PKI) es el proceso mediante el cual se verifica la autenticidad, integridad y vigencia de un certificado digital dentro de una infraestructura de clave pública. Su función principal es confirmar que:

- El certificado proviene de una autoridad certificadora (CA) confiable.

- No ha sido manipulado.

- No ha expirado.

- No ha sido revocado.

- Es adecuado para el uso para el cual fue emitido (firma, autenticación, encriptación, etc.).

En otras palabras, PKI Validation garantiza que puedes confiar en la entidad que está usando el certificado, lo que mantiene segura la comunicación digital.

¿Por qué es tan importante la PKI Validation hoy en día?

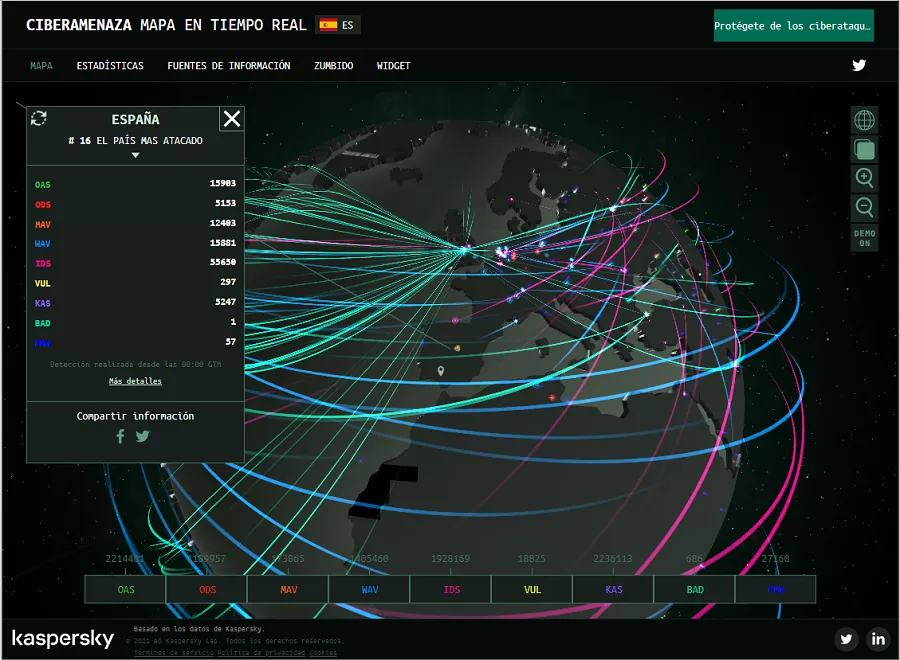

Con el crecimiento del IoT, la automatización y el auge de servicios en la nube, miles de sistemas interactúan entre sí cada segundo. Sin una validación adecuada, cualquier punto débil podría permitir ataques como:

- Suplantación de identidad

- Ataques Man-in-the-Middle

- Violaciones de datos

- Inyección de malware

Además, las normativas globales (como eIDAS, GDPR o PCI-DSS) exigen métodos robustos de verificación de certificados.

Por estas razones, PKI Validation es una pieza clave para cumplir estándares y proteger datos sensibles.

Cómo funciona la PKI Validation paso a paso

La validación en entornos PKI implica varios mecanismos y protocolos. A continuación, te lo explicamos en un proceso sencillo:

1. Verificación de la cadena de confianza

El cliente (navegador, sistema o aplicación) valida que el certificado presentado está firmado por una CA intermedia y raíz confiables.

2. Revisión de integridad

Se confirma que el certificado no ha sido alterado desde que fue emitido.

3. Validación de vigencia

Se comprueba que la fecha actual se encuentra dentro del rango de validez del certificado.

4. Comprobación de revocación

Este paso determina si el certificado ha sido cancelado por la CA antes de su fecha de expiración.

Para ello se usan:

- CRL (Certificate Revocation List)

- OCSP (Online Certificate Status Protocol)

- OCSP stapling, para mayor rapidez

5. Evaluación de uso permitido

Se revisa el campo Key Usage o Extended Key Usage, para saber si puede utilizarse para firma, cifrado o autenticación.

Tipos de validación dentro de la PKI

Aunque el concepto general es el mismo, existen métodos distintos para realizar la validación.

1. Validación basada en CRL

Consulta un archivo que contiene todos los certificados revocados por una CA.

Ventajas

- Fácil de implementar

- Compatibilidad universal

Desventajas

- Archivos grandes

- Actualización más lenta

2. Validación con OCSP

Consulta en tiempo real el estado del certificado.

Ventajas

- Rápido

- Respuestas ligeras

- Mayor precisión

Desventajas

- Requiere servidores OCSP activos

- Puede exponer información de navegación (si no existe stapling)

3. OCSP Stapling

El servidor adjunta la verificación OCSP al certificado, reduciendo latencia y protegiendo la privacidad.

4. Validación basada en políticas (CP y CPS)

Algunas organizaciones implementan reglas adicionales para la validación, según políticas internas o normativas.

Casos de uso comunes de la PKI Validation

La PKI Validation se encuentra en casi todos los sistemas de seguridad modernos:

1. SSL/TLS para sitios web

Evita ataques de suplantación en HTTPS.

2. Autenticación de usuarios

Certificados personales para acceso seguro a plataformas.

3. Firmas digitales

Documentos, contratos y correos electrónicos firmados con validez legal.

4. Dispositivos IoT

Autenticación de sensores, cámaras, microcontroladores y más.

5. Infraestructuras Zero Trust

Validar cada certificado es esencial para implementar un modelo sin confianza implícita.

Beneficios de implementar correctamente la PKI Validation

Implementar un sistema robusto de PKI Validation ofrece ventajas clave:

- Mayor seguridad en todas las comunicaciones

- Reduce la probabilidad de ataques MITM

- Cumplimiento normativo y auditorías más simples

- Protección de la identidad digital

- Integridad y trazabilidad de las transacciones

- Experiencia de usuario más segura y confiable

Mejores prácticas para una validación PKI eficiente

Implementar PKI no basta: debe mantenerse y validarse correctamente.

1. Usar OCSP stapling siempre que sea posible

Ofrece mejor rendimiento y mayor seguridad.

2. Mantener CRL y OCSP actualizados

Evita falsos positivos y fallos de validación.

3. Ajustar la longitud de las claves y algoritmos

Recomendado: RSA 2048+, ECDSA, o algoritmos criptográficos modernos.

4. Automatizar la gestión de certificados

Especialmente en entornos con cientos de dispositivos o microservicios.

5. Revisar políticas CP/CPS de proveedores

Garantiza que el nivel de seguridad cumple estándares internacionales.

6. Monitorizar fechas de expiración

Un certificado caducado puede derribar un sistema completo.

Errores frecuentes en PKI Validation y cómo evitarlos

❌ No revisar la cadena completa

Siempre validar certificados raíz, intermedios y finales.

❌ Confiar únicamente en CRL

Puede estar desactualizada.

❌ No configurar fallback en OCSP

Un servidor OCSP caído no debería romper tu servicio.

❌ Ignorar políticas internas de uso de certificados

Cada certificado tiene funciones específicas.

❌ Dejar certificados sin rotación

Especialmente importante en entornos IoT.

Ejemplo práctico de un proceso de PKI Validation

Imagina que un usuario accede a tu sitio web con HTTPS:

- El servidor presenta su certificado SSL/TLS.

- El navegador revisa la firma digital.

- Valida que pertenece a una CA confiable.

- Comprueba si está revocado mediante OCSP.

- Verifica que no ha expirado.

- Confirma que se puede usar para conexiones TLS.

- Si todo es correcto, establece una conexión segura.

Sin que el usuario lo note, se realizan múltiples verificaciones para garantizar la seguridad del intercambio.

Preguntas frecuentes (FAQ)

1. ¿Qué significa exactamente PKI Validation?

Es el proceso de verificar que un certificado digital es válido, no está revocado y proviene de una CA confiable.

2. ¿Es obligatorio implementar PKI Validation?

Sí, si usas certificados digitales. Es esencial para cumplir estándares y evitar ataques.

3. ¿Qué método de validación es más seguro?

OCSP stapling es el más recomendado hoy en día por su velocidad y robustez.

4. ¿Puede fallar la PKI Validation?

Sí. Las causas comunes incluyen certificados caducados, problemas con CRL/OCSP o errores en la cadena de confianza.

5. ¿Cómo mejorar el rendimiento de la validación?

Activar OCSP stapling, automatizar la renovación y usar servidores OCSP optimizados.

Conclusión

PKI Validation es fundamental para garantizar la seguridad, integridad y confiabilidad en cualquier entorno digital moderno. Desde sitios web hasta redes corporativas, dispositivos IoT y modelos Zero Trust, una validación adecuada de certificados protege tus sistemas ante amenazas cada vez más avanzadas.

Si quieres fortalecer la seguridad de tu empresa, reducir vulnerabilidades y cumplir con los estándares actuales, es imprescindible implementar un proceso robusto y automatizado de validación PKI.

¿Quieres optimizar la PKI Validation de tu empresa? Puedo ayudarte a crear una estrategia personalizada, segura y eficiente.