Introducción a las tendencias emergentes en ciberseguridad

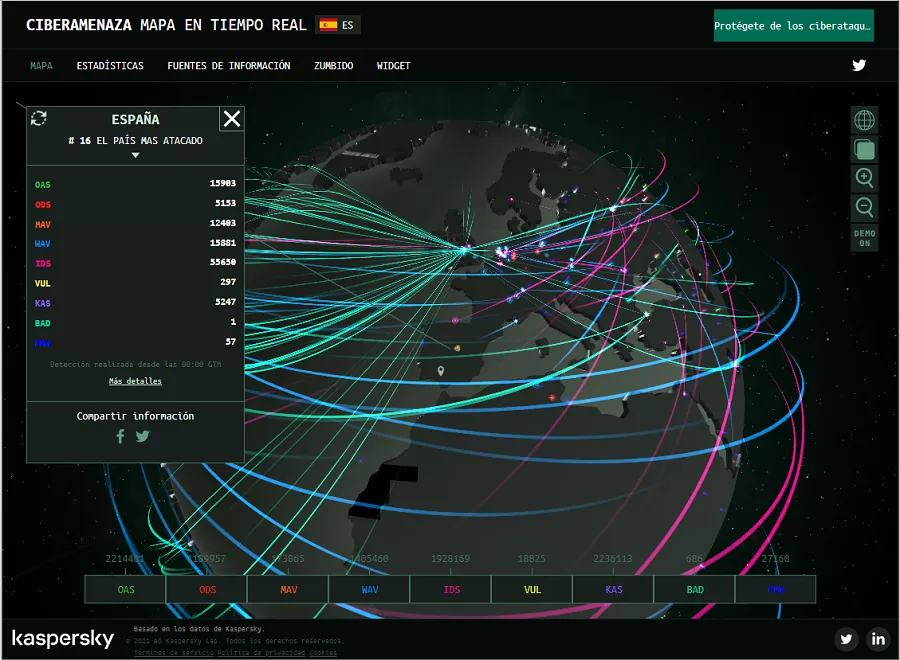

Las tendencias emergentes en ciberseguridad: Preparándose para el futuro digital. La ciberseguridad se ha convertido en una preocupación crítica para individuos, empresas y gobiernos en todo el mundo. Con la evolución constante de las amenazas cibernéticas, es importante estar al tanto de las tendencias emergentes en ciberseguridad. A continuación, se presentan algunas de las tendencias emergentes más importantes en este campo:

- Inteligencia Artificial (IA) y Aprendizaje Automático (AA): La IA y el AA están revolucionando la forma en que se aborda la ciberseguridad. Las herramientas de ciberseguridad basadas en IA y AA pueden identificar patrones de tráfico anormales y predecir amenazas futuras con mayor precisión que las soluciones de seguridad tradicionales.

- Internet de las cosas (IoT): Con el aumento de dispositivos IoT, la seguridad de estos dispositivos se ha convertido en un problema importante. Muchos de estos dispositivos no tienen medidas de seguridad adecuadas y son vulnerables a los ataques cibernéticos.

- Nube híbrida y seguridad multicloud: Con la creciente adopción de la nube híbrida y la seguridad multicloud, los profesionales de la ciberseguridad se enfrentan a nuevos desafíos en la gestión de la seguridad de los datos y la protección de los sistemas y aplicaciones.

- Ransomware y malware sofisticado: Los ataques de ransomware y malware sofisticados están en aumento y se han vuelto cada vez más destructivos y costosos para las organizaciones.

- Ciberseguridad en la cadena de suministro: La seguridad de la cadena de suministro se ha convertido en un problema cada vez más importante a medida que las empresas trabajan con terceros para cumplir con sus objetivos de negocio. La falta de seguridad en los proveedores puede llevar a brechas de seguridad en las empresas que dependen de ellos.

- Identidad digital: La identidad digital es un área en crecimiento de preocupación en ciberseguridad. La autenticación de usuarios y la gestión de identidades se están volviendo cada vez más importantes a medida que más personas trabajan a distancia y acceden a sistemas y aplicaciones en línea.

En resumen, la ciberseguridad es un campo en constante evolución y las tendencias emergentes mencionadas anteriormente son solo algunas de las muchas que están cambiando la forma en que se aborda la seguridad cibernética. Es importante estar al tanto de estas tendencias y estar preparado para abordar los nuevos desafíos que presentan.

El papel de la inteligencia artificial en la ciberseguridad

La inteligencia artificial (IA) se ha convertido en un componente cada vez más importante en la ciberseguridad. La IA es una tecnología que permite a las máquinas aprender de los datos y tomar decisiones sin la intervención humana. En ciberseguridad, la IA se utiliza para analizar grandes cantidades de datos y detectar patrones que puedan indicar amenazas de seguridad.

A continuación, se presentan algunos de los roles más importantes que la IA desempeña en la ciberseguridad:

- Análisis de datos: La IA puede analizar grandes cantidades de datos de forma más rápida y precisa que los humanos. Esto permite a los profesionales de la ciberseguridad identificar patrones de amenazas y anomalías en el tráfico de red de forma más efectiva.

- Detección de amenazas: La IA puede detectar amenazas de seguridad en tiempo real y tomar medidas para detenerlas antes de que causen daño. Las herramientas de ciberseguridad basadas en IA pueden analizar el comportamiento del usuario y del sistema para detectar amenazas que podrían ser pasadas por alto por las soluciones de seguridad tradicionales.

- Respuesta automática: La IA también puede ser utilizada para responder automáticamente a las amenazas de seguridad. Por ejemplo, puede bloquear el acceso a un usuario sospechoso o desconectar un dispositivo que se ha infectado con malware.

- Gestión de identidades y accesos: La IA puede ser utilizada para la gestión de identidades y accesos, lo que permite a las empresas controlar quién tiene acceso a sus sistemas y datos.

- Prevención de fraude: La IA puede ser utilizada para prevenir el fraude en línea. Por ejemplo, puede detectar transacciones sospechosas y detenerlas antes de que se realicen.

En resumen, la IA es una herramienta poderosa para la ciberseguridad. Permite a los profesionales de la ciberseguridad detectar amenazas de seguridad en tiempo real, responder automáticamente a las amenazas y gestionar de forma más efectiva las identidades y accesos. A medida que la tecnología continúa evolucionando, se espera que la IA desempeñe un papel cada vez más importante en la ciberseguridad.

Aprendizaje automático y análisis de comportamiento

El aprendizaje automático es una técnica de inteligencia artificial que permite a las máquinas aprender de los datos y mejorar su rendimiento con el tiempo. En ciberseguridad, el aprendizaje automático se utiliza para analizar el comportamiento de los usuarios y los sistemas para detectar patrones de amenazas.

El análisis de comportamiento se refiere a la monitorización del comportamiento de los usuarios y de los sistemas para identificar comportamientos anómalos que puedan indicar una amenaza de seguridad. La combinación de aprendizaje automático y análisis de comportamiento se utiliza para detectar patrones que no pueden ser detectados por las soluciones de seguridad tradicionales.

A continuación, se presentan algunos ejemplos de cómo el aprendizaje automático y el análisis de comportamiento se utilizan en la ciberseguridad:

- Detección de malware: El aprendizaje automático se puede utilizar para analizar el comportamiento de los programas y detectar malware que pueda estar oculto. Por ejemplo, si un programa está tratando de modificar archivos del sistema o crear copias de archivos existentes, puede ser detectado por el análisis de comportamiento.

- Detección de ataques de phishing: El análisis de comportamiento se puede utilizar para detectar ataques de phishing. Por ejemplo, si un usuario recibe un correo electrónico de una dirección desconocida y hace clic en un enlace sospechoso, el análisis de comportamiento puede detectar este comportamiento y alertar al usuario.

- Detección de amenazas internas: El análisis de comportamiento se puede utilizar para detectar amenazas internas. Por ejemplo, si un empleado comienza a acceder a archivos que no le corresponden o a enviar correos electrónicos a direcciones no autorizadas, el análisis de comportamiento puede detectar este comportamiento y alertar al equipo de seguridad.

- Análisis de tráfico de red: El aprendizaje automático se puede utilizar para analizar el tráfico de red y detectar patrones de comportamiento anómalo. Por ejemplo, si un dispositivo comienza a enviar una gran cantidad de datos a una dirección desconocida, el aprendizaje automático puede detectar este comportamiento y alertar al equipo de seguridad.

En resumen, el aprendizaje automático y el análisis de comportamiento se utilizan en la ciberseguridad para detectar patrones de amenazas que no pueden ser detectados por las soluciones de seguridad tradicionales. Estas técnicas se utilizan para detectar malware, ataques de phishing, amenazas internas y comportamientos anómalos en el tráfico de red. Con el tiempo, se espera que el uso de estas técnicas en la ciberseguridad se vuelva cada vez más común a medida que la tecnología continúa evolucionando.

Detección de amenazas en tiempo real

La detección de amenazas en tiempo real es un aspecto crítico de la ciberseguridad. Es necesario detectar y responder rápidamente a las amenazas para minimizar el daño y proteger la información y los sistemas.

La detección de amenazas en tiempo real se basa en la monitorización constante de los sistemas y el tráfico de red para detectar comportamientos anómalos y patrones que puedan indicar una amenaza de seguridad. La tecnología que se utiliza para la detección de amenazas en tiempo real incluye herramientas de seguridad de red, sensores de seguridad, soluciones de gestión de eventos e información de seguridad (SIEM) y soluciones de detección de intrusiones.

A continuación, se presentan algunos ejemplos de cómo se realiza la detección de amenazas en tiempo real:

- Análisis de tráfico de red: Los sistemas de seguridad de red pueden analizar el tráfico de red en tiempo real para detectar patrones de comportamiento que puedan indicar una amenaza de seguridad. Por ejemplo, si un usuario está enviando una gran cantidad de datos a una dirección desconocida, esto podría indicar que el usuario está exfiltrando información.

- Monitorización de eventos de seguridad: Las soluciones de SIEM y de gestión de eventos de seguridad pueden monitorizar los eventos de seguridad en tiempo real para detectar comportamientos anómalos. Por ejemplo, si un usuario inicia sesión desde una dirección IP que no se ha utilizado anteriormente, esto podría indicar que la cuenta ha sido comprometida.

- Detección de intrusiones: Las soluciones de detección de intrusiones pueden analizar los registros de eventos para detectar actividades sospechosas en tiempo real. Por ejemplo, si se detecta que un usuario está intentando acceder repetidamente a una cuenta sin éxito, esto podría indicar un intento de adivinación de contraseñas.

- Análisis de comportamiento: Las soluciones de análisis de comportamiento pueden analizar el comportamiento del usuario y del sistema para detectar patrones anómalos en tiempo real. Por ejemplo, si un usuario está intentando acceder a archivos que no le corresponden, esto podría indicar que la cuenta ha sido comprometida.

En resumen, la detección de amenazas en tiempo real es un aspecto crítico de la ciberseguridad. La monitorización constante de los sistemas y el tráfico de red es esencial para detectar patrones anómalos y comportamientos que puedan indicar una amenaza de seguridad. Las herramientas de seguridad de red, los sensores de seguridad, las soluciones de gestión de eventos e información de seguridad (SIEM) y las soluciones de detección de intrusiones se utilizan en conjunto para lograr una detección de amenazas efectiva en tiempo real.

Ciberseguridad basada en la nube

La ciberseguridad basada en la nube se refiere a la implementación de medidas de seguridad cibernética en entornos de nube pública o privada. La nube es un modelo de entrega de servicios de tecnología de la información (TI) en el que los usuarios acceden a aplicaciones, datos y servicios alojados en servidores remotos a través de Internet. La seguridad en la nube se ha convertido en un área crítica de enfoque para las empresas, ya que se enfrentan a una amplia gama de amenazas y vulnerabilidades en la nube.

La ciberseguridad basada en la nube es importante porque la naturaleza de la nube presenta nuevos desafíos de seguridad. Por ejemplo, la nube puede ser accesible desde cualquier lugar del mundo y desde cualquier dispositivo, lo que puede aumentar el riesgo de ataques cibernéticos. Además, los datos que se almacenan en la nube pueden ser sensibles y confidenciales, lo que requiere una protección adecuada.

A continuación, se presentan algunas de las medidas de seguridad comunes que se implementan en la ciberseguridad basada en la nube:

- Autenticación y autorización: La autenticación y autorización son medidas de seguridad críticas que se utilizan para verificar la identidad de los usuarios y determinar si tienen permiso para acceder a los datos o servicios en la nube.

- Encriptación: La encriptación se utiliza para proteger los datos en la nube y garantizar que solo los usuarios autorizados puedan acceder a ellos. Esto se logra mediante la encriptación de datos mientras están en tránsito o en reposo.

- Protección contra amenazas de malware: Las soluciones de seguridad en la nube están diseñadas para detectar y prevenir las amenazas de malware, como los virus, troyanos y gusanos, que pueden infectar los sistemas y los datos.

- Monitorización constante: La monitorización constante es esencial para detectar y responder rápidamente a las amenazas cibernéticas. Las soluciones de monitorización en la nube pueden detectar patrones de comportamiento anómalos y alertar a los administradores de seguridad.

- Auditoría y registro: Las soluciones de auditoría y registro se utilizan para registrar todas las actividades en la nube y proporcionar información sobre quién ha accedido a los datos y cuándo.

En resumen, la ciberseguridad basada en la nube es crítica para proteger los datos y sistemas en la nube. La autenticación y autorización, la encriptación, la protección contra amenazas de malware, la monitorización constante y la auditoría y registro son algunas de las medidas de seguridad comunes que se implementan en la ciberseguridad basada en la nube.

Nuevas tecnologías de seguridad en la nube

Las nuevas tecnologías de seguridad en la nube están diseñadas para abordar los desafíos de seguridad que enfrentan las empresas en la nube. A continuación, se presentan algunas de las tecnologías emergentes en la seguridad en la nube:

- Aislamiento de recursos: La tecnología de aislamiento de recursos se utiliza para proteger los recursos en la nube. Esta tecnología se basa en la idea de que los recursos en la nube deben estar aislados de otros recursos para evitar el riesgo de amenazas y ataques.

- Protección de extremo a extremo: La protección de extremo a extremo es una técnica de seguridad que se utiliza para proteger los datos y sistemas en la nube desde el punto de origen hasta el destino. Esto se logra mediante el uso de tecnologías de encriptación y autenticación.

- Inteligencia artificial (IA) y aprendizaje automático (AA): La IA y el AA se están utilizando cada vez más en la seguridad en la nube para detectar y prevenir amenazas. La IA y el AA se utilizan para analizar grandes cantidades de datos en tiempo real y detectar patrones de comportamiento anómalos que pueden ser indicativos de un ataque.

- Análisis de comportamiento de usuario (UBA): La UBA se utiliza para detectar y prevenir actividades sospechosas en la nube. Esta tecnología analiza el comportamiento del usuario y utiliza modelos de comportamiento para detectar anomalías.

- Seguridad de contenedores: La seguridad de contenedores se refiere a la protección de los contenedores en la nube. Esta tecnología se utiliza para proteger los contenedores de software de posibles amenazas y para garantizar que los contenedores se ejecuten de manera segura y eficiente.

- Seguridad sin servidor: La seguridad sin servidor se refiere a la seguridad en entornos en los que no hay servidores dedicados. Esta tecnología se utiliza para proteger las aplicaciones y los datos en entornos de computación sin servidor.

En resumen, las nuevas tecnologías de seguridad en la nube están diseñadas para abordar los desafíos de seguridad que enfrentan las empresas en la nube. La aislamiento de recursos, la protección de extremo a extremo, la inteligencia artificial y el aprendizaje automático, el análisis de comportamiento de usuario, la seguridad de contenedores y la seguridad sin servidor son algunas de las tecnologías emergentes en la seguridad en la nube.

Implementación y gestión de la seguridad en la nube

La implementación y gestión de la seguridad en la nube es un proceso crítico que requiere la participación de múltiples partes interesadas, incluyendo proveedores de servicios en la nube, administradores de sistemas y usuarios finales. A continuación, se presentan algunas consideraciones importantes para implementar y gestionar la seguridad en la nube:

- Selección del proveedor de servicios en la nube: Es importante seleccionar un proveedor de servicios en la nube confiable y seguro. Los proveedores de servicios en la nube deben cumplir con los requisitos de seguridad y cumplimiento, y proporcionar un nivel adecuado de seguridad para los datos y aplicaciones.

- Definición de políticas de seguridad: Es importante definir políticas de seguridad claras y coherentes para la nube. Estas políticas deben abordar la protección de los datos, la gestión de acceso y autenticación, la supervisión de la actividad del usuario y la gestión de incidentes de seguridad.

- Gestión de acceso y autenticación: La gestión de acceso y autenticación es crítica para garantizar que solo las personas autorizadas puedan acceder a los datos y aplicaciones en la nube. Las organizaciones deben implementar una gestión de acceso y autenticación segura, que incluya la autenticación de dos factores, el control de acceso basado en roles y la gestión de contraseñas.

- Supervisión y detección de amenazas: Las organizaciones deben supervisar continuamente la actividad en la nube para detectar y prevenir amenazas de seguridad. Las herramientas de supervisión y detección de amenazas, como la inteligencia artificial y el aprendizaje automático, pueden ser muy útiles para detectar patrones de comportamiento sospechosos y prevenir ataques.

- Plan de continuidad de negocio: Es importante tener un plan de continuidad de negocio en caso de que ocurra una interrupción en la nube. Esto incluye tener copias de seguridad de datos y aplicaciones, así como un plan para restaurar los sistemas en caso de un desastre.

- Formación y concienciación: La formación y concienciación de los usuarios finales es esencial para garantizar que los empleados estén al tanto de las políticas de seguridad de la nube y sepan cómo utilizar los sistemas de forma segura.

En resumen, la implementación y gestión de la seguridad en la nube es un proceso crítico que requiere la participación de múltiples partes interesadas. La selección del proveedor de servicios en la nube, la definición de políticas de seguridad, la gestión de acceso y autenticación, la supervisión y detección de amenazas, el plan de continuidad de negocio y la formación y concienciación son algunas consideraciones importantes para implementar y gestionar la seguridad en la nube de manera efectiva.

Privacidad y seguridad en el Internet de las cosas (IoT)

La Internet de las cosas (IoT) se refiere a la interconexión de dispositivos físicos a través de Internet, lo que permite la recopilación y el intercambio de datos en tiempo real. Aunque la IoT ofrece muchos beneficios, como la automatización de procesos y la mejora de la eficiencia, también plantea importantes desafíos de privacidad y seguridad.

Aquí hay algunos riesgos de seguridad y privacidad a considerar en la IoT:

- Acceso no autorizado: Los dispositivos IoT pueden ser vulnerables a ataques de hackers que pueden obtener acceso no autorizado a los datos de los dispositivos o al control de los mismos. Esto puede incluir desde el robo de información personal hasta el control malintencionado de los dispositivos, como termostatos o sistemas de seguridad.

- Fallas en la seguridad: Muchos dispositivos IoT tienen medidas de seguridad limitadas, lo que puede dejarlos vulnerables a ataques de hackers. Además, la mayoría de los dispositivos no reciben actualizaciones regulares de seguridad, lo que puede agravar aún más el riesgo de vulnerabilidades.

- Privacidad de los datos: Los dispositivos IoT recopilan y transmiten grandes cantidades de datos sobre las actividades de los usuarios, lo que puede comprometer la privacidad de los datos personales. Los usuarios pueden no ser conscientes de qué datos se están recopilando y cómo se están utilizando.

- Interconexión de dispositivos: La interconexión de dispositivos IoT puede ampliar la superficie de ataque y hacer que los sistemas sean más vulnerables a los ataques. Si un dispositivo se ve comprometido, los atacantes pueden utilizarlo como punto de entrada para acceder a otros dispositivos de la red.

- Cumplimiento de normas y regulaciones: Las empresas que implementan dispositivos IoT deben cumplir con las normas y regulaciones de privacidad y seguridad, lo que puede ser un desafío dada la complejidad y la variedad de los dispositivos IoT.

Para abordar estos riesgos, es importante implementar medidas de seguridad y privacidad adecuadas. Algunas de estas medidas incluyen:

- Encriptación de datos: La encriptación de datos puede ayudar a proteger los datos de los usuarios y reducir el riesgo de acceso no autorizado.

- Actualizaciones de seguridad: Las empresas deben proporcionar actualizaciones regulares de seguridad para dispositivos IoT y aplicaciones relacionadas para abordar las vulnerabilidades.

- Autenticación y autorización: Los dispositivos IoT deben estar diseñados para requerir autenticación y autorización antes de que los usuarios puedan acceder a ellos.

- Cumplimiento de normas y regulaciones: Las empresas deben cumplir con las normas y regulaciones de privacidad y seguridad pertinentes.

- Monitoreo y gestión de riesgos: Las empresas deben supervisar continuamente los dispositivos IoT y evaluar el riesgo de vulnerabilidades y ataques.

En resumen, la IoT plantea importantes desafíos de seguridad y privacidad, y las empresas deben implementar medidas de seguridad y privacidad adecuadas para abordar estos riesgos. Esto incluye la encriptación de datos, actualizaciones regulares de seguridad, autenticación y autorización, cumplimiento de normas y regulaciones y monitoreo y gestión de riesgos.

Vulnerabilidades y amenazas de seguridad en IoT

La Internet de las cosas (IoT) ofrece una gran cantidad de beneficios, pero también plantea una serie de vulnerabilidades y amenazas de seguridad. Aquí hay algunas de las vulnerabilidades y amenazas de seguridad más comunes en la IoT:

- Contraseñas débiles: Muchos dispositivos IoT tienen contraseñas predeterminadas o fáciles de adivinar, lo que los hace vulnerables a los ataques de fuerza bruta.

- Falta de actualizaciones de seguridad: Los dispositivos IoT no siempre reciben actualizaciones de seguridad regulares, lo que puede dejarlos vulnerables a las últimas amenazas.

- Ataques de malware: Los dispositivos IoT pueden ser infectados con malware, como virus y troyanos, que pueden comprometer la privacidad y seguridad de los usuarios.

- Intercepción de datos: Los datos transmitidos entre los dispositivos IoT y la nube pueden ser interceptados, lo que compromete la privacidad y la seguridad de los usuarios.

- Falta de autenticación: Muchos dispositivos IoT no tienen un sistema de autenticación fuerte, lo que puede permitir que los atacantes accedan a ellos y manipulen los datos.

- Vulnerabilidades de red: Los dispositivos IoT a menudo están conectados a la misma red que otros dispositivos, como computadoras y teléfonos inteligentes, lo que significa que las vulnerabilidades de red pueden propagarse fácilmente.

- Ingeniería social: Los atacantes pueden utilizar la ingeniería social para engañar a los usuarios para que revelen información confidencial, como contraseñas y credenciales de inicio de sesión.

Para abordar estas vulnerabilidades y amenazas de seguridad, es importante implementar medidas de seguridad adecuadas. Algunas de estas medidas incluyen:

- Contraseñas fuertes: Los usuarios deben utilizar contraseñas fuertes y únicas para sus dispositivos IoT, y cambiarlas regularmente.

- Actualizaciones de seguridad: Las empresas deben proporcionar actualizaciones regulares de seguridad para dispositivos IoT y aplicaciones relacionadas para abordar las vulnerabilidades.

- Seguridad de red: Las empresas deben implementar medidas de seguridad de red adecuadas, como firewalls y sistemas de detección de intrusiones.

- Autenticación y autorización: Los dispositivos IoT deben estar diseñados para requerir autenticación y autorización antes de que los usuarios puedan acceder a ellos.

- Encriptación de datos: Los datos transmitidos entre los dispositivos IoT y la nube deben estar encriptados para proteger la privacidad y seguridad de los usuarios.

- Capacitación de los usuarios: Los usuarios deben estar capacitados para identificar y evitar la ingeniería social y otros tipos de ataques de phishing.

En resumen, la IoT plantea una serie de vulnerabilidades y amenazas de seguridad, pero hay medidas de seguridad adecuadas que se pueden implementar para abordar estos riesgos. Esto incluye contraseñas fuertes, actualizaciones de seguridad, seguridad de red, autenticación y autorización, encriptación de datos y capacitación de los usuarios.

Ciberseguridad para dispositivos IoT

La seguridad de los dispositivos IoT es crucial para proteger la privacidad y seguridad de los usuarios y prevenir ataques maliciosos. Aquí hay algunas recomendaciones para mejorar la ciberseguridad de los dispositivos IoT:

- Cambiar contraseñas: Es importante cambiar las contraseñas predeterminadas o débiles de los dispositivos IoT y utilizar contraseñas fuertes y únicas para cada dispositivo.

- Actualizar el software: Las actualizaciones de software pueden corregir vulnerabilidades y mejorar la seguridad. Es importante mantener los dispositivos IoT actualizados con la última versión del software.

- Deshabilitar funciones innecesarias: Las funciones innecesarias en los dispositivos IoT pueden aumentar el riesgo de ataques. Es importante deshabilitar funciones que no se utilizan o que no son necesarias.

- Desactivar el acceso remoto: El acceso remoto puede ser útil, pero también aumenta el riesgo de ataques. Es importante desactivar el acceso remoto cuando no sea necesario.

- Encriptar la comunicación: La encriptación de la comunicación puede prevenir la interceptación de datos y proteger la privacidad de los usuarios. Es importante utilizar protocolos de encriptación seguros para proteger la comunicación entre los dispositivos IoT y la red.

- Autenticación y autorización: La autenticación y autorización pueden ayudar a prevenir el acceso no autorizado a los dispositivos IoT. Es importante utilizar autenticación y autorización seguras para garantizar que solo los usuarios autorizados puedan acceder a los dispositivos.

- Monitoreo y detección de amenazas: El monitoreo y la detección de amenazas pueden ayudar a detectar y responder a los ataques de manera oportuna. Es importante utilizar herramientas de monitoreo y detección de amenazas para identificar posibles ataques y tomar medidas preventivas.

- Capacitación de los usuarios: La capacitación de los usuarios es importante para prevenir ataques de ingeniería social. Los usuarios deben estar capacitados para identificar y evitar los ataques de phishing y otros tipos de ataques.

En resumen, la seguridad de los dispositivos IoT es crucial para proteger la privacidad y seguridad de los usuarios. Es importante seguir las recomendaciones mencionadas anteriormente para mejorar la ciberseguridad de los dispositivos IoT y prevenir ataques maliciosos.

La importancia del factor humano en la ciberseguridad

El factor humano es uno de los elementos más importantes en la ciberseguridad. A menudo se dice que la cadena de seguridad es tan fuerte como su eslabón más débil, y en muchos casos, el eslabón más débil es el factor humano. Los errores humanos pueden poner en riesgo la seguridad de una organización y pueden permitir que los atacantes accedan a sistemas y datos confidenciales.

Aquí hay algunas razones por las que el factor humano es importante en la ciberseguridad:

- El factor humano puede ser explotado por los atacantes: Los atacantes a menudo utilizan técnicas de ingeniería social para explotar el factor humano. Los ataques de phishing, por ejemplo, utilizan correos electrónicos fraudulentos para engañar a los usuarios y hacer que proporcionen información confidencial.

- Los errores humanos pueden causar brechas de seguridad: Los errores humanos pueden ser la causa de muchas brechas de seguridad. Un empleado que utiliza una contraseña débil o reutiliza la misma contraseña en varios sistemas, por ejemplo, puede permitir que un atacante acceda a múltiples sistemas.

- La capacitación de los usuarios es crucial: La capacitación de los usuarios es un elemento crítico en la ciberseguridad. Los usuarios deben estar capacitados para identificar y evitar los ataques de ingeniería social, así como para utilizar contraseñas seguras y seguir las políticas de seguridad de la organización.

- La cultura de seguridad es importante: La cultura de seguridad de una organización puede tener un gran impacto en la ciberseguridad. Los empleados deben comprender la importancia de la ciberseguridad y sentirse empoderados para informar sobre cualquier actividad sospechosa o violación de seguridad.

En resumen, el factor humano es un elemento crucial en la ciberseguridad. Los errores humanos pueden poner en riesgo la seguridad de una organización, pero la capacitación de los usuarios y la cultura de seguridad pueden ayudar a mitigar estos riesgos. Es importante que las organizaciones presten atención al factor humano y trabajen para mejorar la conciencia de seguridad de sus empleados.

Ciberseguridad centrada en el usuario

La ciberseguridad centrada en el usuario es un enfoque de seguridad que se centra en las necesidades y comportamientos de los usuarios finales de una organización. Este enfoque reconoce que los usuarios son el eslabón más débil en la cadena de seguridad y, por lo tanto, deben ser protegidos y educados para prevenir las amenazas de seguridad.

Aquí hay algunas características de la ciberseguridad centrada en el usuario:

- Educación y entrenamiento: Los usuarios deben ser educados y entrenados sobre las amenazas de seguridad y cómo evitarlas. Esto incluye el uso de contraseñas seguras, la identificación de correos electrónicos fraudulentos y la navegación segura en línea.

- Políticas de seguridad claras: Las organizaciones deben tener políticas claras de seguridad que los usuarios puedan seguir. Esto puede incluir la implementación de una política de contraseñas seguras, la prohibición del uso de dispositivos USB no autorizados y la prohibición del uso de redes Wi-Fi públicas.

- Tecnología de seguridad fácil de usar: Las soluciones de seguridad deben ser fáciles de usar para los usuarios finales. Esto puede incluir la implementación de soluciones de seguridad que no afecten negativamente la experiencia del usuario, como autenticación multifactor y soluciones de protección de endpoint.

- Comunicación transparente: Las organizaciones deben comunicar de manera transparente sobre los riesgos de seguridad y las políticas de seguridad a los usuarios finales. Esto puede incluir la implementación de un programa de comunicación de seguridad que incluya boletines informativos y capacitaciones periódicas.

En resumen, la ciberseguridad centrada en el usuario es un enfoque de seguridad que se enfoca en la educación y entrenamiento de los usuarios finales, la implementación de políticas de seguridad claras, el uso de tecnología de seguridad fácil de usar y la comunicación transparente sobre los riesgos de seguridad. Al centrarse en los usuarios finales, las organizaciones pueden mejorar la seguridad de sus sistemas y datos.

Formación y concienciación en ciberseguridad

La formación y concienciación en ciberseguridad es un elemento clave para la prevención de ataques informáticos y la protección de la información sensible de una organización. En una era en la que las amenazas de ciberseguridad son cada vez más sofisticadas y cambiantes, los empleados deben ser educados y entrenados para que sepan cómo reconocer y responder adecuadamente a estas amenazas.

Aquí hay algunas prácticas recomendadas para la formación y concienciación en ciberseguridad:

- Realizar una evaluación de riesgos: Antes de iniciar la formación y concienciación en ciberseguridad, es importante evaluar los riesgos a los que se enfrenta la organización. Esto ayudará a determinar cuáles son las áreas críticas que deben ser abordadas en la formación.

- Desarrollar una política de seguridad: Una política de seguridad clara y coherente es fundamental para guiar el comportamiento de los empleados en relación con la seguridad. La política debe establecer expectativas claras sobre el uso de dispositivos y redes de la organización, las contraseñas y la gestión de información.

- Realizar entrenamientos periódicos: La formación en ciberseguridad no es algo que se haga una vez y ya está. Los empleados deben recibir formación periódica sobre los últimos riesgos de seguridad, cómo reconocerlos y cómo responder adecuadamente.

- Fomentar una cultura de seguridad: La cultura de la organización puede ser un factor clave en la protección de la seguridad. Fomentar una cultura en la que la seguridad sea una prioridad y los empleados se sientan cómodos para informar de los riesgos y preocupaciones puede ayudar a prevenir ataques.

- Usar herramientas de concienciación en ciberseguridad: Hay muchas herramientas de formación y concienciación en ciberseguridad disponibles, desde vídeos y tutoriales en línea hasta simulaciones de ataques. Estas herramientas pueden ser muy efectivas para enseñar a los empleados cómo reconocer y responder adecuadamente a las amenazas.

En resumen, la formación y concienciación en ciberseguridad es un elemento clave para la prevención de ataques informáticos y la protección de la información sensible de una organización. Al implementar políticas de seguridad claras, realizar entrenamientos periódicos y fomentar una cultura de seguridad, las organizaciones pueden mejorar significativamente su postura de seguridad.

La regulación en la ciberseguridad

La regulación en ciberseguridad se refiere a las leyes, normas y estándares que establecen los requisitos de seguridad cibernética para las organizaciones y los individuos. Estas regulaciones son importantes para proteger la información confidencial, los sistemas informáticos y los datos personales de los ataques cibernéticos.

Algunos ejemplos de regulaciones en ciberseguridad son:

- Regulación General de Protección de Datos (GDPR): Esta regulación de la Unión Europea establece requisitos para la protección de datos personales de los ciudadanos de la UE. Las organizaciones que procesan datos personales deben cumplir con los requisitos de la GDPR, como informar a los usuarios sobre cómo se utilizan sus datos y permitir que los usuarios accedan, modifiquen o borren sus datos personales.

- Ley de Responsabilidad y Portabilidad de Seguros de Salud (HIPAA): Esta ley de EE. UU. establece requisitos para la protección de la información de salud de los pacientes. Las organizaciones que manejan información de salud deben cumplir con los requisitos de HIPAA, como implementar medidas de seguridad física y tecnológica para proteger la información de salud de los pacientes.

- Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS): Este estándar establece requisitos para la protección de la información de tarjetas de pago. Las organizaciones que procesan pagos con tarjeta deben cumplir con los requisitos de PCI DSS, como implementar medidas de seguridad física y tecnológica para proteger la información de tarjetas de pago.

- Ley de Protección de Información Personal (PIPA): Esta ley de Corea del Sur establece requisitos para la protección de la información personal de los ciudadanos de Corea del Sur. Las organizaciones que procesan información personal deben cumplir con los requisitos de PIPA, como obtener el consentimiento de los usuarios antes de recopilar información personal y garantizar la seguridad de la información personal.

Las regulaciones en ciberseguridad varían de un país a otro y de una industria a otra. Es importante que las organizaciones estén al tanto de las regulaciones aplicables y cumplan con los requisitos correspondientes para evitar sanciones y proteger la información de sus usuarios.

Marco normativo y regulador en la ciberseguridad

El marco normativo y regulador en la ciberseguridad se refiere a las leyes, regulaciones, estándares y directrices que establecen los requisitos de seguridad cibernética para las organizaciones y los individuos. Estas normativas son importantes para proteger la información, los sistemas informáticos y los datos personales de los ataques cibernéticos.

A continuación, se presentan algunos de los marcos normativos y reguladores en la ciberseguridad más relevantes:

- ISO/IEC 27001: Este estándar establece los requisitos para un sistema de gestión de seguridad de la información (SGSI) y proporciona un enfoque sistemático para manejar y proteger la información confidencial. Esta norma es ampliamente utilizada por organizaciones de todo el mundo para demostrar su compromiso con la seguridad de la información.

- NIST Cybersecurity Framework: Este marco fue desarrollado por el Instituto Nacional de Estándares y Tecnología (NIST) de EE. UU. para ayudar a las organizaciones a mejorar su postura de ciberseguridad. El marco se compone de cinco funciones principales: identificar, proteger, detectar, responder y recuperar.

- Regulación General de Protección de Datos (GDPR): Esta regulación de la Unión Europea establece requisitos para la protección de datos personales de los ciudadanos de la UE. Las organizaciones que procesan datos personales deben cumplir con los requisitos de la GDPR, como informar a los usuarios sobre cómo se utilizan sus datos y permitir que los usuarios accedan, modifiquen o borren sus datos personales.

- Ley de Responsabilidad y Portabilidad de Seguros de Salud (HIPAA): Esta ley de EE. UU. establece requisitos para la protección de la información de salud de los pacientes. Las organizaciones que manejan información de salud deben cumplir con los requisitos de HIPAA, como implementar medidas de seguridad física y tecnológica para proteger la información de salud de los pacientes.

- Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS): Este estándar establece requisitos para la protección de la información de tarjetas de pago. Las organizaciones que procesan pagos con tarjeta deben cumplir con los requisitos de PCI DSS, como implementar medidas de seguridad física y tecnológica para proteger la información de tarjetas de pago.

- Ley de Protección de Datos Personales (LGPD): Esta ley brasileña establece requisitos para la protección de datos personales de los ciudadanos de Brasil. Las organizaciones que procesan datos personales deben cumplir con los requisitos de la LGPD, como informar a los usuarios sobre cómo se utilizan sus datos y permitir que los usuarios accedan, modifiquen o borren sus datos personales.

Estos son solo algunos ejemplos de marcos normativos y reguladores en la ciberseguridad. Es importante que las organizaciones estén al tanto de las regulaciones aplicables y cumplan con los requisitos correspondientes para evitar sanciones y proteger la información de sus usuarios.

Las consecuencias de no cumplir con las normativas

Las consecuencias de no cumplir con las normativas de ciberseguridad pueden ser graves y variadas. A continuación, se presentan algunas de las consecuencias más comunes:

- Sanciones y multas: Las organizaciones que no cumplan con las regulaciones de ciberseguridad pueden enfrentar sanciones y multas financieras. Estas sanciones pueden ser significativas y afectar la viabilidad financiera de la organización.

- Pérdida de reputación: Los incumplimientos de seguridad pueden dañar la reputación de una organización y disminuir la confianza de los clientes y socios comerciales. Esto puede tener un impacto negativo en las relaciones comerciales y la capacidad de la organización para atraer nuevos clientes y socios comerciales.

- Pérdida de datos y activos: Las organizaciones que no cumplen con las normativas de seguridad pueden ser vulnerables a ataques cibernéticos y pérdida de datos y activos. La pérdida de datos confidenciales, propiedad intelectual y activos críticos puede tener un impacto significativo en la capacidad de la organización para operar y competir en el mercado.

- Acciones legales: Las organizaciones que no cumplen con las normativas de ciberseguridad pueden enfrentar acciones legales por parte de los clientes, proveedores y otros afectados por incumplimientos de seguridad. Estas acciones pueden resultar en costos legales significativos y daños a la reputación de la organización.

En resumen, no cumplir con las normativas de ciberseguridad puede tener graves consecuencias financieras, legales y de reputación para las organizaciones. Es importante que las organizaciones tomen medidas para cumplir con las regulaciones aplicables y proteger sus activos y la información confidencial de los clientes y socios comerciales.

Conclusiones y recomendaciones para la ciberseguridad futura

En conclusión, la ciberseguridad es una preocupación crítica para las organizaciones y personas en todo el mundo. Con el aumento de las amenazas cibernéticas, es fundamental que las organizaciones y los individuos implementen medidas de seguridad efectivas para proteger sus activos y datos. En este sentido, algunas recomendaciones para la ciberseguridad futura son:

- Invertir en tecnologías de seguridad avanzadas: La ciberseguridad basada en la nube, el aprendizaje automático y la inteligencia artificial son tecnologías emergentes que pueden ayudar a detectar y prevenir amenazas cibernéticas.

- Capacitar y concienciar a los empleados: Es fundamental que los empleados estén al tanto de las prácticas de seguridad y estén capacitados para identificar y reportar posibles amenazas cibernéticas.

- Seguridad de los dispositivos IoT: Los dispositivos IoT son una fuente creciente de vulnerabilidades de seguridad, por lo que es importante que las organizaciones adopten medidas para proteger estos dispositivos.

- Cumplir con las regulaciones de ciberseguridad: Las organizaciones deben cumplir con las regulaciones de ciberseguridad aplicables, ya que las consecuencias de no cumplir con estas regulaciones pueden ser graves.

- Realizar pruebas de seguridad y evaluaciones de riesgos: Las pruebas de seguridad y las evaluaciones de riesgos son fundamentales para identificar posibles vulnerabilidades y áreas de mejora en los sistemas de seguridad existentes.

En general, la ciberseguridad es un desafío constante y en constante evolución. Es importante que las organizaciones y los individuos tomen medidas proactivas para protegerse contra las amenazas cibernéticas y estén preparados para adaptarse a medida que evoluciona el panorama de la ciberseguridad.

Pingback: Curiosidades sorprendentes sobre el universo digital - La web de Ainhoa

Pingback: Ciberseguridad y el Auge de la IA

Pingback: Seguridad en el Internet de las Cosas (IoT)

Pingback: Modelo de Confianza Cero

Pingback: Computación Cuántica