El forense digital es una disciplina crucial en la investigación cibernética, utilizada para descubrir, analizar y preservar las evidencias relacionadas con incidentes de seguridad informática. A través de diversas técnicas de recolección de evidencias digitales, los profesionales pueden reconstruir eventos que ocurrieron en un sistema afectado por ataques, fraudes o intrusiones. En esta entrada, exploraremos los métodos más utilizados para llevar a cabo un análisis forense, garantizando la integridad de las pruebas y su valor en investigaciones legales.

¿Qué es la Forensia Digital y por qué es Importante?

La forensia digital es el proceso de identificación, recolección, preservación, análisis y presentación de evidencias digitales de manera legal y profesional. Este campo se ha vuelto indispensable en la ciberseguridad para rastrear actividades maliciosas, ataques de ransomware, fraudes cibernéticos y otros crímenes informáticos.

El objetivo principal de la recolección de evidencias digitales es garantizar que los datos encontrados sean auténticos y no hayan sido alterados, ya que pueden ser utilizados en tribunales o investigaciones judiciales. Por esta razón, se deben seguir procedimientos estrictos para mantener la cadena de custodia de las pruebas.

Métodos Clave para la Recolección de Evidencias en Forense Digital

1. Creación de Imágenes Forenses: Preservación de los Datos Originales

Uno de los primeros pasos en la recolección de evidencia digital es crear una copia exacta (imagen forense) del dispositivo afectado, ya sea un ordenador, teléfono móvil o servidor. Este proceso permite preservar la integridad de los datos originales y garantiza que no se alteren durante el análisis.

Las herramientas de clonación forense como FTK Imager y EnCase se utilizan para crear imágenes bit a bit, lo que asegura que la evidencia digital esté disponible para su examen sin comprometer la fuente.

2. Análisis de Dispositivos de Almacenamiento: Identificación de Archivos Relevantes

Los dispositivos de almacenamiento, como discos duros, memorias USB y otros medios extraíbles, son cruciales para obtener evidencia digital. Durante el proceso forense, es importante analizar la estructura de archivos y buscar datos eliminados, metadatos, y fragmentos de información que puedan ofrecer pistas sobre actividades sospechosas.

Herramientas como Autopsy o X1 Search permiten extraer y analizar grandes cantidades de datos de dispositivos de almacenamiento, identificando archivos ocultos o borrados que podrían ser esenciales para la investigación.

3. Recuperación de Datos Eliminados: ¿Es posible restaurar archivos borrados?

Una de las tareas más desafiantes en la forensia digital es la recuperación de datos eliminados. Aunque los archivos pueden ser borrados de manera intencional o por accidente, muchos de ellos pueden ser recuperados mediante técnicas avanzadas de análisis forense.

Utilizando programas como Recuva o R-Studio, los expertos pueden restaurar información de discos duros formateados o de dispositivos dañados, ayudando a identificar actividades maliciosas o comprometidas.

4. Análisis de Redes: Captura de Tráfico de Datos en Tiempo Real

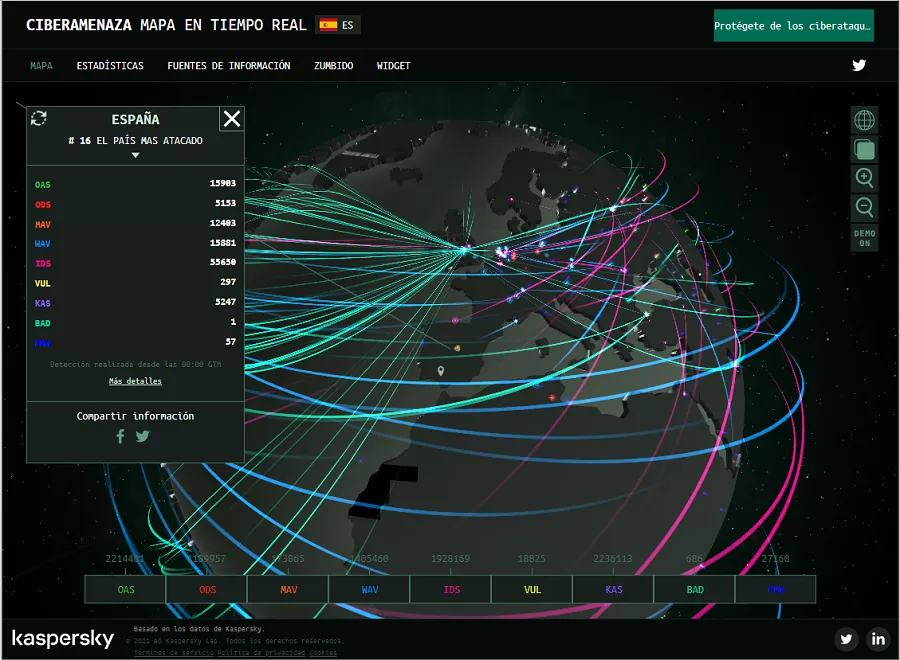

El análisis de tráfico de red es otro componente vital del forense digital, especialmente en investigaciones de ataques de red o intrusiones. Capturar paquetes de datos en tiempo real usando herramientas como Wireshark permite identificar patrones de tráfico sospechosos, conexiones no autorizadas o exfiltración de datos.

El análisis de logs de red también es fundamental para detectar actividades maliciosas y realizar un seguimiento de la fuente de los ataques, lo que es crucial para prevenir futuros incidentes.

Herramientas Esenciales en la Recolección de Evidencias Digitales

La recolección de evidencias digitales requiere herramientas especializadas para garantizar que los datos se obtengan de manera segura y efectiva. Algunas de las más utilizadas incluyen:

- EnCase: Popular en el análisis forense de discos duros y dispositivos móviles, utilizada para la investigación de crímenes informáticos.

- FTK Imager: Herramienta de clonación y análisis de discos duros, ideal para crear imágenes forenses.

- X1 Search: Utilizada para buscar y recuperar archivos en dispositivos de almacenamiento, incluso aquellos que han sido eliminados.

- Wireshark: Para la captura y análisis del tráfico de red, ideal para detectar intrusiones.

La Importancia de la Cadena de Custodia en el Forense Digital

Mantener una cadena de custodia adecuada es fundamental para garantizar que las evidencias recogidas no sean manipuladas o alteradas. Desde el momento en que se recolecta la evidencia hasta que se presenta en un tribunal, es esencial que se registre cada paso del proceso forense. Esto asegura que la evidencia pueda ser utilizada como prueba en investigaciones judiciales.

1. Documentación Detallada de Todo el Proceso

Cada acción realizada durante la recolección de evidencias debe ser documentada. Esto incluye el estado original de los dispositivos, las herramientas utilizadas, las fechas y horas de los procedimientos, y cualquier acceso a los datos. Esta documentación es vital para mantener la integridad de la evidencia y garantizar su validez legal.

2. Transporte Seguro de la Evidencia

El transporte de las evidencias digitales debe realizarse de manera segura, utilizando dispositivos de almacenamiento cifrados y garantizando que no puedan ser alteradas durante el traslado. La protección de la evidencia es crucial para evitar que se pierda o sea manipulada antes de su análisis.

Conclusión

El forense digital es un componente esencial de la ciberseguridad y las investigaciones cibernéticas. Utilizando métodos avanzados de recolección de evidencias, los expertos pueden recuperar y analizar datos cruciales para desentrañar incidentes de seguridad informática. Además, el seguimiento riguroso de la cadena de custodia y el uso de herramientas especializadas son esenciales para garantizar la validez de la evidencia en los tribunales.

Si te interesa profundizar en el mundo de la ciberseguridad forense, es fundamental mantenerte actualizado sobre las mejores prácticas y herramientas disponibles, lo que te permitirá enfrentar cualquier desafío en este campo en constante evolución.