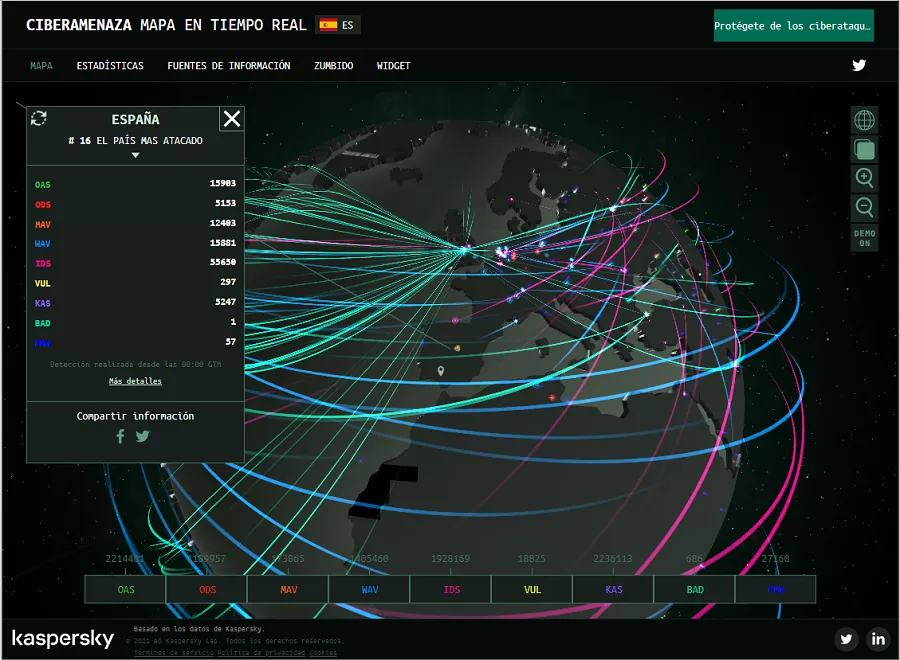

En un mundo digital en constante evolución, las organizaciones enfrentan amenazas cibernéticas cada vez más sofisticadas. La implementación de un modelo de Zero Trust junto con plataformas de Detección y Respuesta en Endpoints (EDR) se está convirtiendo en una estrategia fundamental para proteger la infraestructura tecnológica y los datos críticos. A continuación, exploramos cómo funcionan estos conceptos y su importancia en la ciberseguridad moderna.

¿Qué es Zero Trust?

El modelo Zero Trust se basa en la premisa de que, por defecto, no se debe confiar en ningún usuario o dispositivo, independientemente de si están dentro o fuera del perímetro de la red. Este enfoque implica verificar continuamente la identidad y el estado de seguridad de los dispositivos antes de conceder acceso a los recursos críticos. Los principios clave de Zero Trust incluyen:

- Verificación Continua: Cada solicitud de acceso es validada de manera constante.

- Acceso Mínimo: Los usuarios obtienen acceso únicamente a los recursos necesarios para realizar sus tareas.

- Segmentación de la Red: La red se divide en segmentos más pequeños para limitar la propagación de amenazas.

Importancia de las Plataformas EDR

Las plataformas de Detección y Respuesta en Endpoints (EDR) son herramientas críticas que complementan la estrategia de Zero Trust. Estas plataformas proporcionan visibilidad y control sobre los endpoints, como computadoras, servidores y dispositivos móviles, permitiendo a las organizaciones detectar y responder a amenazas en tiempo real. Las características clave de las soluciones EDR incluyen:

- Monitoreo Continuo: La actividad de los endpoints se supervisa constantemente para identificar comportamientos sospechosos.

- Análisis de Comportamiento: Utilizan algoritmos de machine learning para detectar anomalías que puedan indicar un ataque.

- Respuestas Automatizadas: Permiten respuestas rápidas a incidentes, como aislar dispositivos comprometidos o contener malware.

Sinergia entre Zero Trust y EDR

La implementación de Zero Trust y las soluciones EDR trabajan en conjunto para proporcionar una defensa integral. Mientras que Zero Trust se centra en la seguridad del acceso y la autenticación, EDR se ocupa de la protección de los endpoints, creando un entorno de seguridad más robusto. Juntos, ofrecen una estrategia proactiva para prevenir, detectar y responder a las amenazas cibernéticas.

Desafíos y Consideraciones

A pesar de sus beneficios, la implementación de Zero Trust y plataformas EDR presenta ciertos desafíos:

- Complejidad de Implementación: Integrar Zero Trust en la infraestructura existente puede ser complicado y requerir una planificación cuidadosa.

- Costo: Las soluciones EDR y la transición hacia un modelo Zero Trust pueden requerir una inversión significativa en recursos y capacitación.

- Cambio Cultural: Adoptar una mentalidad de Zero Trust implica un cambio en la cultura organizacional y en la forma en que los empleados perciben la seguridad.

Conclusión

La combinación de Zero Trust y plataformas EDR representa una respuesta efectiva a las amenazas cibernéticas actuales y futuras. A medida que las organizaciones continúan digitalizando sus operaciones, estas estrategias se volverán esenciales para proteger los datos y garantizar la seguridad operativa.

Pingback: SEO para 2025: Tendencias y Estrategias para Mantenerte a la Vanguardia