Si tienes un sitio en WordPress, hay una puerta silenciosa que muchos atacantes intentan forzar: xmlrpc.php. Aunque es una funcionalidad legítima, también puede convertirse en un imán para ataques de fuerza bruta, DDoS y explotación de vulnerabilidades.

La buena noticia es que evitar ataques a xmlrpc.php no es complicado si sabes qué medidas aplicar. En esta guía te voy a explicar, paso a paso, cómo proteger tu web sin romper funcionalidades importantes.

Prepárate para blindar tu sitio como si fuera una fortaleza digital 🛡️

¿Qué es xmlrpc.php y por qué es vulnerable?

El archivo xmlrpc.php permite la comunicación remota con WordPress. Es útil para:

- Publicar contenido desde apps externas

- Conectar con herramientas como Jetpack

- Gestionar el sitio desde dispositivos móviles

El problema

Los atacantes lo usan para:

- Ataques de fuerza bruta masivos

- Ataques DDoS mediante pingbacks

- Intentos automatizados de login sin pasar por wp-login.php

Esto lo convierte en un objetivo frecuente. Por eso es clave evitar ataques a xmlrpc.php con medidas específicas.

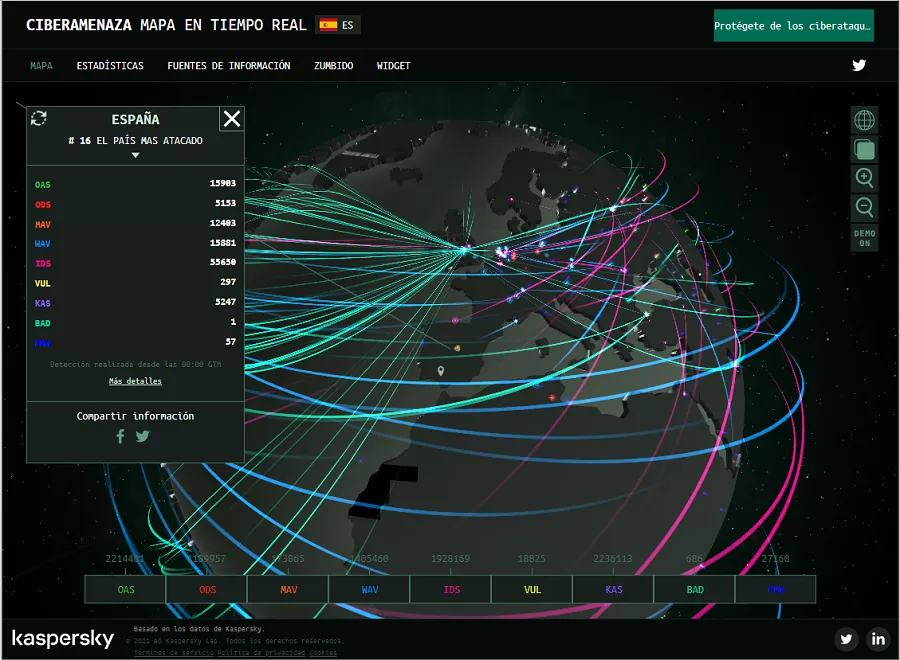

Señales de que tu xmlrpc.php está siendo atacado

Antes de proteger, hay que detectar. Algunas pistas claras:

- Picos de tráfico sospechosos

- Muchas solicitudes POST a

/xmlrpc.php - Lentitud en el servidor

- Errores 403 o 500 frecuentes

💡 Tip: revisa los logs de tu servidor o usa herramientas como Wordfence para identificar actividad anómala.

Métodos efectivos para evitar ataques a xmlrpc.php

Aquí viene lo importante. Estas son las estrategias más eficaces 👇

1. Desactivar xmlrpc.php (si no lo necesitas)

La forma más directa de evitar ataques a xmlrpc.php es deshabilitarlo completamente.

Opción 1: Añadir código al .htaccess

<Files xmlrpc.php>

order deny,allow

deny from all

</Files>Opción 2: Usar functions.php

add_filter('xmlrpc_enabled', '__return_false');✔ Ideal si no usas apps externas ni servicios remotos.

2. Bloquear acceso mediante firewall

Un firewall web (WAF) actúa como guardián.

Puedes:

- Bloquear solicitudes sospechosas

- Limitar acceso por IP

- Detectar patrones de ataque

Plugins recomendados:

- Wordfence

- Sucuri Security

- iThemes Security

Estos ayudan enormemente a proteger xmlrpc.php en WordPress.

3. Limitar intentos de login

Muchos ataques usan xmlrpc.php para probar miles de contraseñas.

Solución:

- Limitar intentos de inicio de sesión

- Activar bloqueo automático tras varios fallos

Plugins útiles:

- Limit Login Attempts Reloaded

- WP Cerber

4. Desactivar pingbacks

Los pingbacks son una puerta abierta para ataques DDoS.

Para desactivarlos:

- Ve a Ajustes → Comentarios

- Desmarca:

- “Permitir notificaciones de enlaces (pingbacks y trackbacks)”

Esto reduce significativamente el riesgo.

5. Usar Cloudflare u otro CDN

Servicios como Cloudflare añaden una capa extra de protección:

- Filtran tráfico malicioso

- Bloquean bots automatizados

- Mitigan ataques DDoS

💡 Bonus: mejora la velocidad de tu web.

6. Restringir acceso por IP

Si solo necesitas xmlrpc para ciertas conexiones, limita el acceso:

<Files xmlrpc.php>

Order Deny,Allow

Deny from all

Allow from XXX.XXX.XXX.XXX

</Files>Esto convierte tu sitio en un club privado: solo entra quien está en la lista.

7. Monitorizar constantemente

La seguridad no es algo que configuras y olvidas.

Recomendaciones:

- Revisar logs regularmente

- Activar alertas de seguridad

- Escanear vulnerabilidades

Mejores prácticas adicionales de seguridad

Para reforzar aún más tu estrategia:

- Usa contraseñas fuertes

- Activa autenticación en dos factores (2FA)

- Mantén WordPress actualizado

- Elimina plugins innecesarios

- Cambia la URL de login

Todo suma para evitar ataques a xmlrpc.php y otras amenazas.

Ejemplo práctico: protección completa

Imagina este escenario ideal:

✔ xmlrpc.php desactivado

✔ Firewall activo

✔ Login limitado

✔ Pingbacks deshabilitados

✔ CDN protegiendo tráfico

Resultado: un sitio mucho más resistente y rápido.

¿Cómo evitar ataques a xmlrpc.php?

Respuesta rápida:

Para evitar ataques a xmlrpc.php en WordPress debes:

- Desactivarlo si no lo usas

- Bloquearlo con .htaccess

- Usar un firewall o plugin de seguridad

- Limitar intentos de login

- Desactivar pingbacks

Preguntas frecuentes (FAQ)

1. ¿Es seguro desactivar xmlrpc.php?

Sí, siempre que no uses servicios que dependan de él (como apps móviles o Jetpack).

2. ¿xmlrpc.php sigue siendo necesario en WordPress?

En la mayoría de los casos modernos, no. La REST API ha reemplazado muchas de sus funciones.

3. ¿Qué tipo de ataques usa xmlrpc.php?

Principalmente:

- Fuerza bruta

- DDoS mediante pingbacks

- Ataques automatizados

4. ¿Un plugin de seguridad es suficiente?

Ayuda mucho, pero lo ideal es combinarlo con otras medidas como firewall y restricciones manuales.

5. ¿Cómo saber si debo mantener xmlrpc activo?

Si usas:

- Apps móviles de WordPress

- Integraciones externas

Entonces sí. Si no, mejor desactivarlo.

6. ¿Bloquear xmlrpc afecta al SEO?

No directamente. Solo afecta a funcionalidades técnicas, no al posicionamiento.

Conclusión

Proteger tu sitio WordPress no es opcional, es esencial. Y uno de los puntos clave es evitar ataques a xmlrpc.php, ya que sigue siendo un vector común de amenazas.

La estrategia ideal combina:

- Desactivación si no es necesario

- Firewalls y plugins de seguridad

- Buenas prácticas generales

Cada capa de protección suma, y juntas convierten tu web en un entorno mucho más seguro.

👉 CTA:

No lo dejes para después. Aplica al menos una de estas medidas hoy mismo y empieza a blindar tu sitio WordPress desde ahora. Tu tranquilidad digital lo vale.

¿Para qué sirve xmlrpc.php?

En resumen, xmlrpc.php es un archivo heredado de versiones antiguas de WordPress. Su función era permitir que aplicaciones externas (como la app móvil de WordPress) se comunicaran con tu sitio .

Hoy en día, WordPress ya tiene una alternativa mucho más moderna y segura llamada REST API, que hace el mismo trabajo pero mejor. Esto significa que, en la mayoría de los sitios WordPress actuales, el archivo xmlrpc.php ya no es necesario .

¿Por qué no redirigirlo o devolver un 404?

Es una buena pregunta, pero no es la solución más eficaz por dos razones:

- Sigue consumiendo recursos: Si lo rediriges a la página de inicio, el servidor (Nginx) igualmente va a procesar la petición, va a ejecutar el código de redirección y luego va a cargar la página principal. En un ataque masivo como el que estás viendo (500 peticiones), esto sigue consumiendo memoria y CPU.

- No envía el mensaje correcto: Un error 404 («No Encontrado») le indica al atacante que el archivo no existe. Si el atacante sabe que estás usando WordPress (lo cual es fácil de averiguar), sabe que el archivo debería existir. Un error 403 («Prohibido») es más honesto y efectivo: le dice al bot «Sé que estás ahí, pero no te voy a dejar pasar».

La solución correcta: Bloquear el acceso (Error 403)

La mejor práctica es configurar Nginx para que bloquee todo el acceso a xmlrpc.php de raíz, antes de que la petición toque siquiera el código de WordPress . Esto es lo que debes hacer:

Edita el archivo de configuración de tu sitio en Nginx. Suele estar en /etc/nginx/sites-available/tu-dominio.conf o similar.

Dentro del bloque server { ... }, añade esta nueva location:

server {

# ... tus otras configuraciones ...

# Bloquear el acceso malicioso a xmlrpc.php

location ~* /xmlrpc.php$ {

deny all;

access_log off;

log_not_found off;

return 403;

}

# ... tu configuración de PHP y demás ...

}Explicación del código:

location ~* /xmlrpc.php$: Captura cualquier petición que termine enxmlrpc.php.deny all;: Bloquea el acceso desde cualquier IP.return 403;: Devuelve el código de error «Prohibido».access_log off; log_not_found off;: Evita que estos ataques llenen tus logs de acceso y error.

Después de editar el archivo, guarda los cambios y verifica la configuración de Nginx antes de recargarlo:

# Verifica que la sintaxis de tu configuración es correcta

sudo nginx -t

# Si no hay errores, recarga Nginx para aplicar los cambios

sudo systemctl reload nginx¿Qué pasa si uso Apache?

Si tu servidor usa Apache en lugar de Nginx, puedes hacer lo mismo editando el archivo .htaccess en la raíz de tu WordPress y añadiendo :

<Files "xmlrpc.php">

Require all denied

</Files>Resumen de acciones recomendadas

- No redirijas

xmlrpc.phpa tu página de inicio o a un 404. - Bloquéalo completamente en tu servidor web (Nginx o Apache) con la configuración que te he indicado.

- Si usas Jetpack: Este plugin necesita

xmlrpc.phppara funcionar . Si es tu caso, en lugar de bloquear todo el tráfico, debes permitir solo las IPs de Jetpack. Esto es más avanzado, pero la solución más común y segura para la mayoría de los sitios es deshabilitar el archivo por completo si no usas plugins que dependan de él.

Con esta configuración, cuando los bots de las IPs 113.249.101.176 y 43.139.70.62 intenten acceder a /xmlrpc.php, Nginx les responderá con un rotundo «403 Prohibido» sin cargar WordPress ni gastar recursos valiosos en el intento.

Verificación rápida

Antes de dar por terminado, verifica que la sintaxis de Nginx es correcta y recarga la configuración:

# Verificar sintaxis

sudo nginx -t

# Si todo está OK, recargar Nginx

sudo systemctl reload nginxConfirmar que funciona

Puedes probar que el bloqueo está activo con:

# Probar localmente con curl

curl -I https://TU-DOMINIO.com/xmlrpc.phpDeberías ver una respuesta como:

HTTP/2 403

Server: nginx

...Monitorización posterior

Para confirmar que el bloqueo está funcionando contra esos bots específicos, puedes monitorear:

# Ver si siguen intentando (pero ahora recibirán 403)

tail -f /var/log/nginx/TU-DOMINIO_access.log | grep -E '113.249.101.176|43.139.70.62'

# O ver el estado actual (deberías ver menos peticiones o 403)

grep -E '113.249.101.176|43.139.70.62' /var/log/nginx/TU-DOMINIO_access.log | tail -20Nota adicional sobre Certbot

Si tienes la configuración de SSL de Certbot. Si en el futuro renuevas el certificado con certbot renew, no modifiques esa parte.

Tu configuración está lista y segura. Los bots seguirán intentando acceder a /xmlrpc.php, pero ahora recibirán un 403 y no consumirán recursos de PHP ni de WordPress.