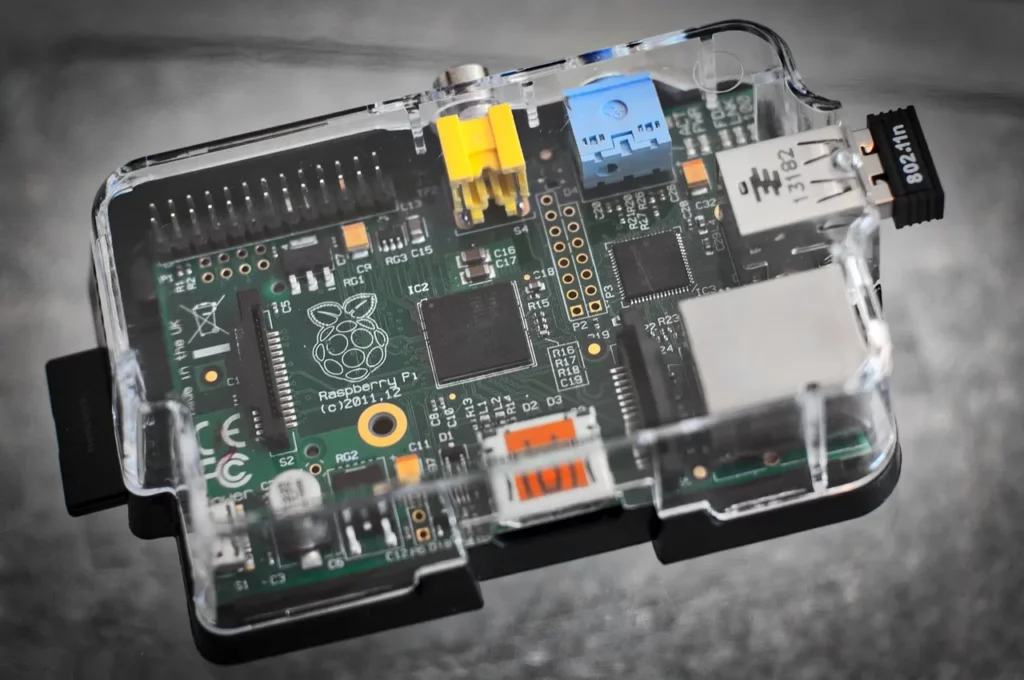

Cómo convertir tu Raspberry Pi en un servidor Linux funcional

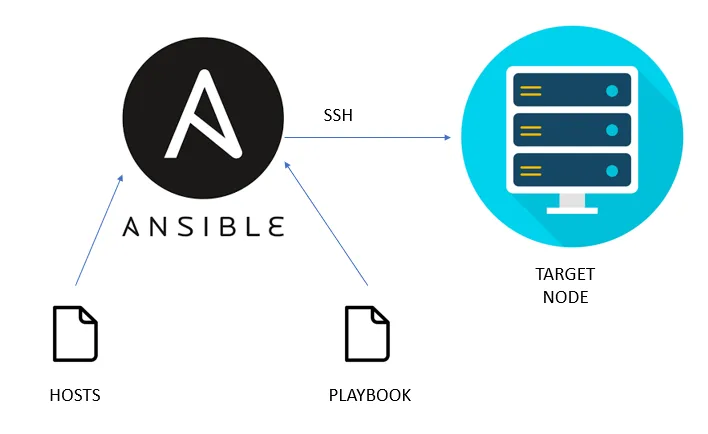

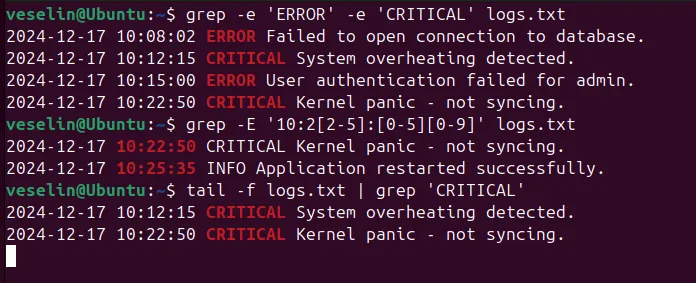

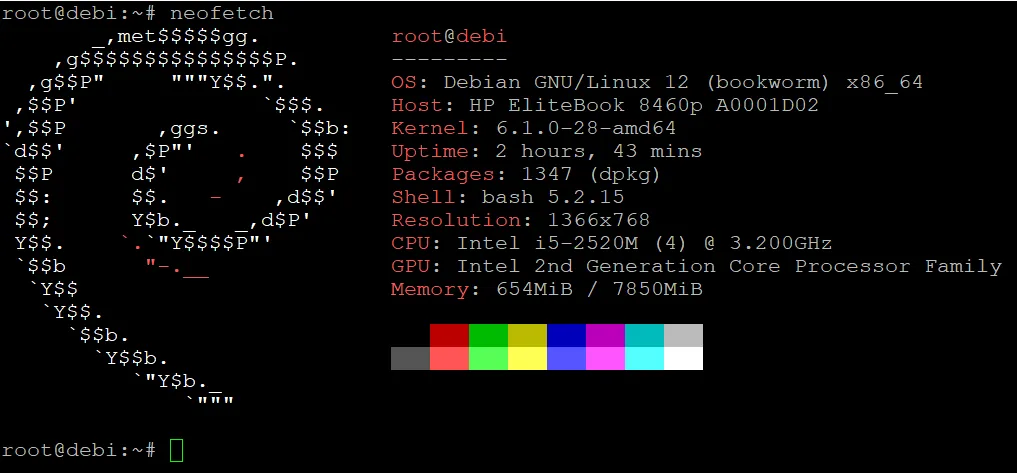

Transformar una Raspberry Pi en un servidor Linux funcional puede parecer un reto, pero es una tarea que incluso los principiantes pueden lograr con facilidad. En esta guía, te explicaremos paso a paso cómo aprovechar tu dispositivo para implementar un servidor potente y versátil, ideal para proyectos personales o pequeños entornos de producción. ¿Por qué […]

Cómo convertir tu Raspberry Pi en un servidor Linux funcional Leer más »