Herramientas Recomendadas para la Evaluación de una Web: Guía Completa

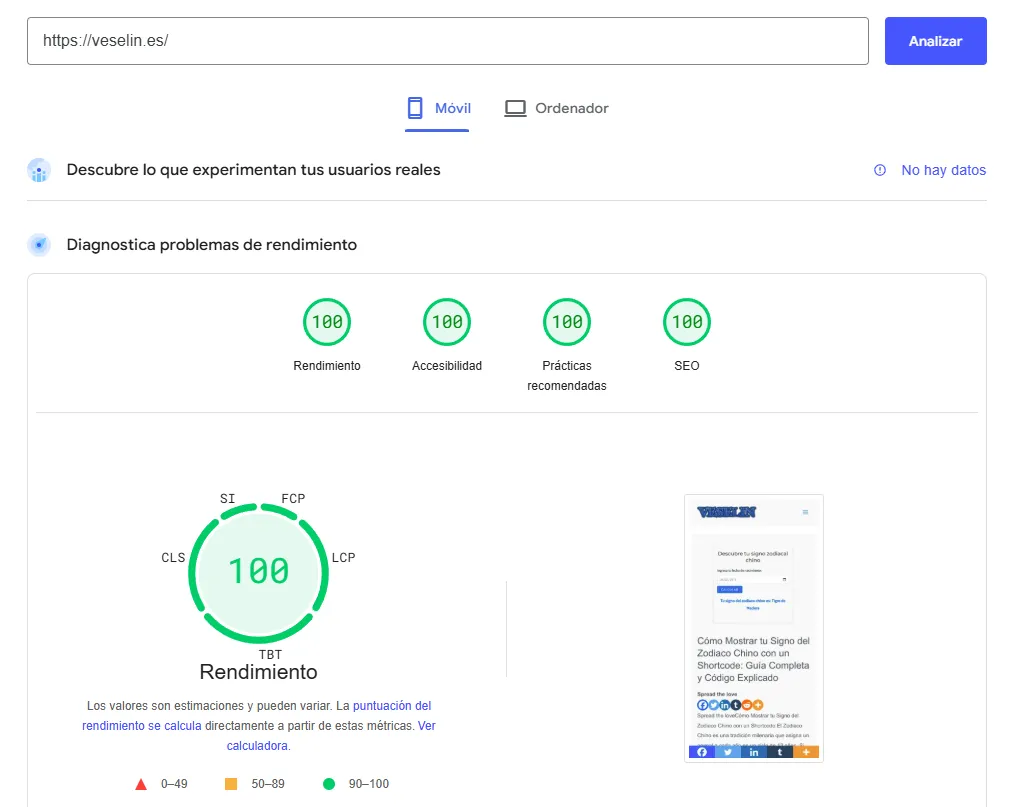

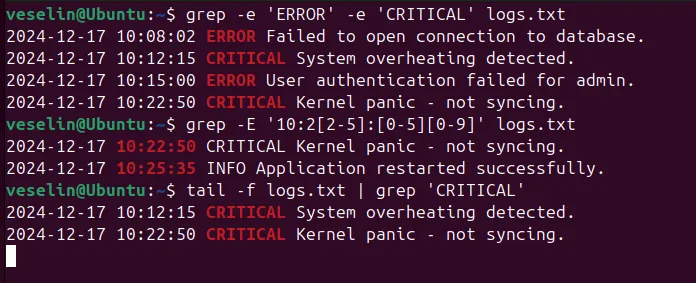

En el mundo del desarrollo web, la evaluación de una web es un paso crucial para garantizar su rendimiento, seguridad y posicionamiento en los motores de búsqueda. Ya seas un desarrollador, un especialista en SEO o un empresario, contar con las herramientas adecuadas puede marcar la diferencia entre un sitio web exitoso y uno que pasa desapercibido. […]

Herramientas Recomendadas para la Evaluación de una Web: Guía Completa Leer más »