Como entrenar un Chatbot con JSON

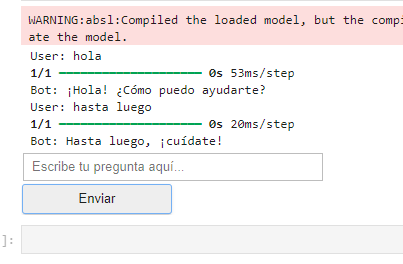

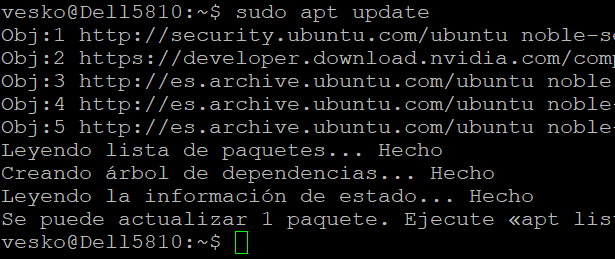

Este es un manual básico de: Como entrenar un Chatbot con JSON Como entrenar un Chatbot con JSON A continuación, te proporcionaré los archivos necesarios para entrenar un chatbot básico. Utilizaremos la biblioteca nltk para el procesamiento del lenguaje natural y tensorflow para entrenar un modelo simple. Estos son los archivos y su contenido: Archivo […]