Gestión de servidores Proxmox o Ubuntu Server | Administración eficiente y segura

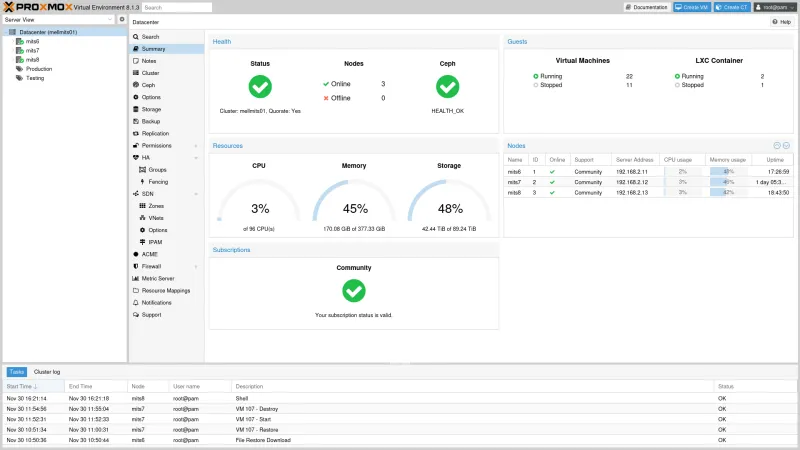

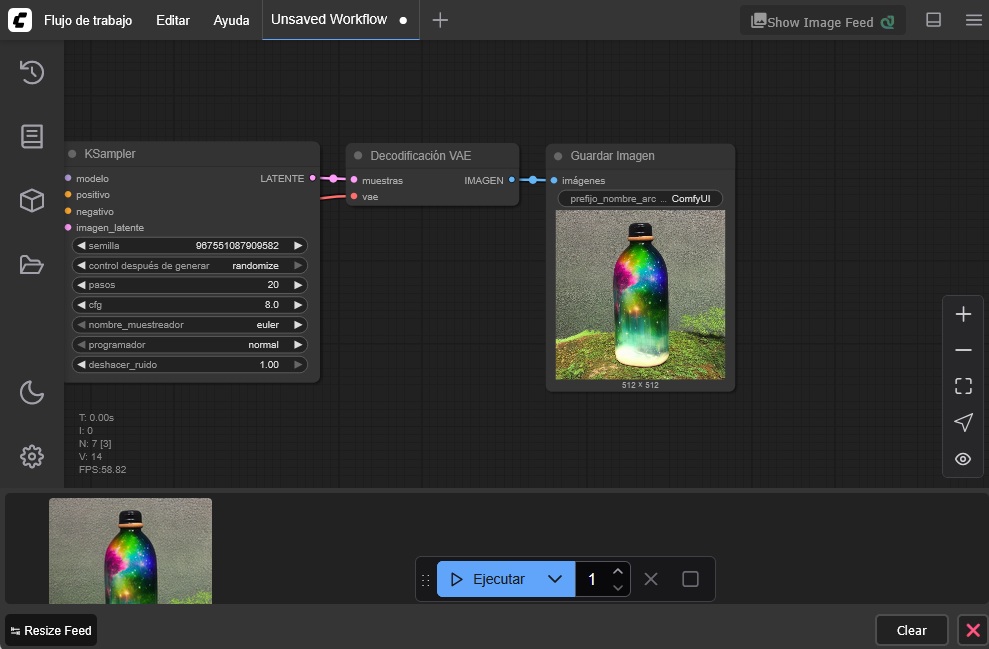

Gestión de servidores Proxmox o Ubuntu Server: guía completa para una administración eficiente La Gestión de servidores se ha convertido en una pieza crítica para cualquier empresa o proyecto digital que dependa de infraestructura estable, segura y escalable. Ya no se trata solo de mantener un servidor encendido, sino de garantizar rendimiento, alta disponibilidad, seguridad […]

Gestión de servidores Proxmox o Ubuntu Server | Administración eficiente y segura Leer más »