Los ataques de denegación de servicio distribuida (DDoS) representan una de las mayores amenazas para la estabilidad y disponibilidad de sitios web, redes y aplicaciones. En este tipo de ataque, múltiples dispositivos infectados (botnets) bombardean un sistema objetivo con tráfico malicioso, agotando sus recursos y dejándolo incapaz de responder a los usuarios legítimos. Para muchas empresas, un ataque DDoS puede significar pérdidas financieras, daño a la reputación y problemas de recuperación.

A continuación, te explicamos los tipos de ataques DDoS, los riesgos que representan y las mejores prácticas para protegerse.

¿Qué es un Ataque DDoS y Cómo Funciona?

Un ataque DDoS se caracteriza por la utilización de múltiples dispositivos para enviar grandes volúmenes de tráfico malicioso a un objetivo específico. Estos dispositivos pueden ser parte de una botnet (red de bots) que incluye ordenadores, teléfonos, y dispositivos IoT comprometidos y que envían tráfico sin el conocimiento de sus propietarios.

Objetivo de los ataques DDoS:

- Interrupción del servicio: evitar que usuarios legítimos accedan a un recurso.

- Agotamiento de recursos: saturar la capacidad de red, CPU o memoria del objetivo.

- Generar pérdidas económicas y de confianza: ya que los usuarios no pueden acceder al servicio.

Tipos Comunes de Ataques DDoS

- Ataques de Volumen (Volumétricos): inundan el ancho de banda de la red del objetivo con datos, incluyendo ataques como UDP floods y ICMP floods.

- Ataques de Protocolo: buscan consumir los recursos de los sistemas de red, como en los ataques SYN flood y ping of death.

- Ataques a Nivel de Aplicación: son menos visibles y atacan aplicaciones específicas (por ejemplo, enviando muchas peticiones HTTP), lo cual afecta el rendimiento de aplicaciones web sin consumir tanto ancho de banda.

Métodos Efectivos para Mitigar y Prevenir Ataques DDoS

a. Implementar Firewalls y Sistemas de Prevención de Intrusos (IPS)

- Los firewalls y IPS son capaces de detectar y bloquear tráfico sospechoso en la capa de red. Configurar reglas específicas para bloquear patrones de tráfico anómalos ayuda a detener ataques volumétricos y a nivel de protocolo.

b. Uso de Redes de Distribución de Contenido (CDN)

- Las CDNs como Cloudflare o Akamai distribuyen el contenido de un sitio web a través de varios servidores en distintas ubicaciones. Esto no solo mejora la velocidad de carga, sino que también dispersa el tráfico, mitigando la eficacia de un ataque DDoS.

c. Servicios Anti-DDoS Basados en la Nube

- Herramientas como AWS Shield, Google Cloud Armor y Azure DDoS Protection proporcionan escalabilidad y recursos en tiempo real para absorber el tráfico DDoS, limitando el impacto en el servidor objetivo. Estos servicios detectan patrones de ataque y redirigen el tráfico malicioso.

d. Rate Limiting (Limitación de Tasa)

- Establecer límites en la cantidad de solicitudes que un usuario puede realizar en un determinado período puede ayudar a evitar ataques a nivel de aplicación. Esta práctica es útil contra ataques de HTTP flood o intentos de autenticación masiva.

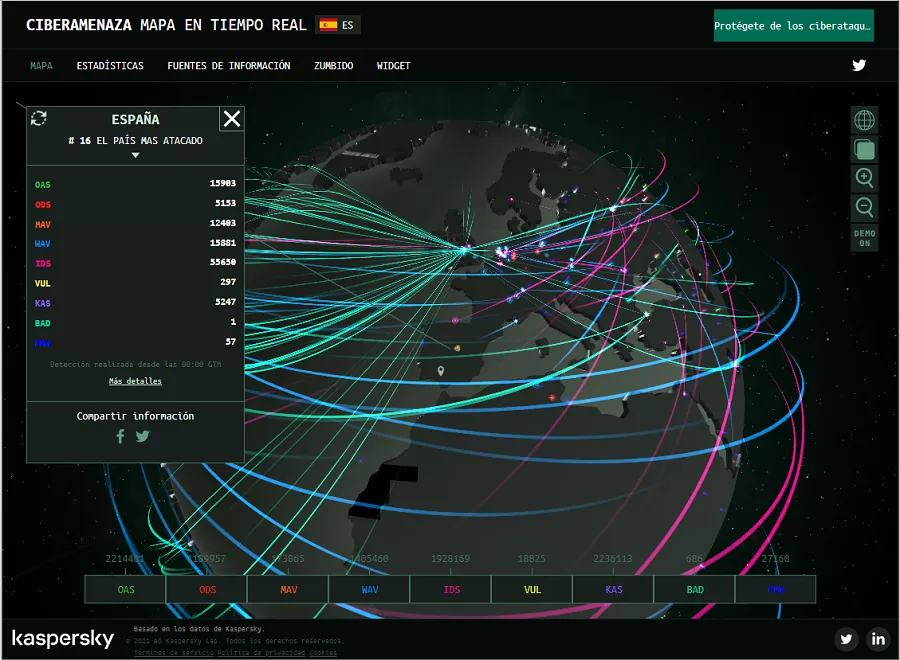

e. Monitoreo Continuo y Análisis de Tráfico

- La monitorización en tiempo real permite detectar patrones anómalos antes de que un ataque se intensifique. Herramientas de monitoreo como Zabbix, Nagios o Datadog ayudan a los equipos de seguridad a identificar y reaccionar ante picos de tráfico sospechosos.

f. Implementación de Honeypots

- Los honeypots atraen a los atacantes, desviando el tráfico DDoS hacia un sistema controlado. Aunque es más útil para analizar ataques y aprender de ellos, también puede funcionar para desviar parte del tráfico y reducir el impacto en la infraestructura principal.

g. Validación de Fuentes de Tráfico

- Configura reglas para permitir solo el tráfico legítimo de ubicaciones o fuentes específicas. Esto es particularmente útil en empresas con clientes de ubicaciones definidas, limitando el acceso solo a ellos.

Buenas Prácticas para Prevenir Ataques DDoS a Largo Plazo

- Implementar Escalabilidad en la Infraestructura: Los servidores y la infraestructura en la nube deben ser escalables para manejar incrementos repentinos de tráfico.

- Reducir la Superficie de Ataque: Desactivar o restringir servicios y puertos innecesarios reduce los puntos vulnerables a un ataque.

- Capacitar al Equipo de Seguridad: El equipo de TI y ciberseguridad debe estar entrenado para detectar y reaccionar rápidamente ante ataques DDoS.

- Plan de Respuesta a Incidentes: Define un plan de contingencia que especifique los pasos a seguir en caso de un ataque DDoS. Esto debe incluir la notificación de usuarios y partes interesadas, y procedimientos de recuperación.

- Pruebas de Resiliencia: Realizar pruebas periódicas de resistencia al DDoS puede ayudar a identificar vulnerabilidades antes de un ataque real.

Herramientas de Protección contra DDoS

- Cloudflare DDoS Protection: Protege contra ataques volumétricos y de capa de aplicación.

- AWS Shield: Ofrece protección escalable contra ataques DDoS en infraestructuras de Amazon Web Services.

- Google Cloud Armor: Permite definir políticas de seguridad en Google Cloud, adaptándose a los patrones de tráfico anómalos.

- Akamaï Kona Site Defender: Una herramienta avanzada que combina protección contra DDoS y WAF (Firewall de Aplicaciones Web).

Conclusión

Los ataques DDoS son una amenaza constante y evolucionan con las nuevas tecnologías. Implementar métodos de protección efectivos, como el monitoreo continuo, servicios en la nube y la limitación de tasas de tráfico, son estrategias esenciales para mitigar estos ataques. Además, mantener la infraestructura escalable y contar con un plan de respuesta a incidentes fortalece la resiliencia de las organizaciones frente a ataques DDoS. La combinación de herramientas y estrategias adecuadas permite minimizar el impacto de estos ataques y asegurar la continuidad de los servicios en línea.