El pentesting (pruebas de penetración) en redes Wi-Fi públicas es un aspecto crucial de la ciberseguridad, especialmente en un mundo donde cada vez más personas dependen de conexiones a Internet en lugares como cafeterías, aeropuertos y bibliotecas. Estas redes son a menudo vulnerables a diversas amenazas, lo que hace necesario evaluar su seguridad. Este artículo proporciona una guía detallada sobre cómo realizar un pentesting en redes Wi-Fi públicas, abarcando herramientas, técnicas y consideraciones éticas.

Entendiendo el Entorno Wi-Fi Público

Las redes Wi-Fi públicas suelen ser accesibles sin una contraseña o con contraseñas simples, lo que las convierte en un objetivo fácil para los atacantes. Los riesgos incluyen:

- Intercepción de datos: La información que envían los usuarios puede ser capturada por un atacante.

- Ataques de hombre en el medio (MITM): Los atacantes pueden interceptar la comunicación entre el usuario y el servidor.

- Acceso no autorizado a dispositivos: Los atacantes pueden obtener acceso a dispositivos conectados a la red.

Preparativos Previos al Pentesting

Antes de comenzar, es fundamental realizar algunos pasos preparativos:

- Obtener Permiso: Si bien este artículo se centra en redes públicas, realizar pentesting sin autorización es ilegal. Asegúrate de tener permiso del propietario de la red o realizar pruebas en redes donde esté permitido.

- Configuración de Herramientas: Asegúrate de tener instaladas las herramientas necesarias en tu dispositivo. Puedes usar una laptop con Linux (preferiblemente una distribución como Kali Linux) o un dispositivo móvil con herramientas adecuadas.

Herramientas Comunes para Pentesting en Wi-Fi

Aquí tienes algunas herramientas populares que puedes utilizar para realizar pentesting en redes Wi-Fi:

- Aircrack-ng: Una suite de herramientas para evaluar la seguridad de redes Wi-Fi. Permite la captura de paquetes, la inyección de paquetes y el descifrado de claves WEP y WPA/WPA2.

- Kismet: Un detector de red inalámbrica y sniffer que puede identificar redes ocultas y recolectar datos sobre el tráfico de la red.

- Wireshark: Un analizador de protocolo de red que permite la captura y análisis de tráfico de red en tiempo real.

- Reaver: Utilizado para realizar ataques de fuerza bruta en redes Wi-Fi protegidas por WPS (Wi-Fi Protected Setup).

Técnicas de Pentesting en Redes Wi-Fi Públicas

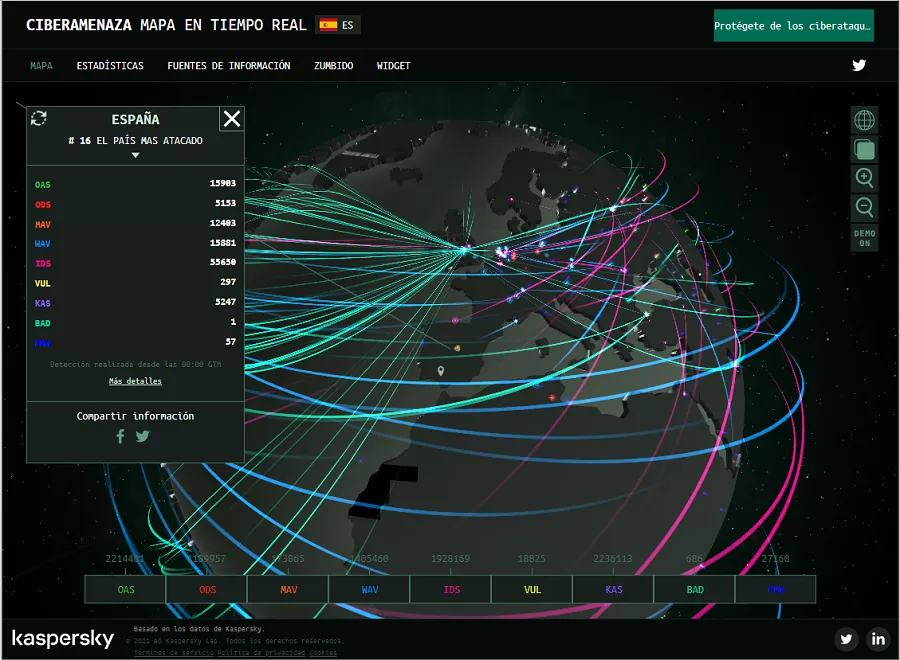

- Reconocimiento: Utiliza herramientas como Kismet para escanear el entorno y obtener información sobre las redes disponibles, sus SSID (nombres de red), tipos de cifrado y potencia de la señal.

- Captura de Paquetes: Con Aircrack-ng o Wireshark, comienza a capturar paquetes en la red. Esto te permitirá analizar el tráfico y detectar información sensible.

- Ataques de Inyección: Si estás evaluando una red WPA/WPA2, puedes intentar realizar ataques de inyección de paquetes para forzar la desconexión de un cliente y capturar el handshake (intercambio de claves) que puede ser utilizado para descifrar la clave de la red.

- Ataques de Hombre en el Medio (MITM): Puedes utilizar herramientas como Ettercap o mitmproxy para interceptar y modificar la comunicación entre usuarios y servidores. Esto puede incluir el uso de técnicas como ARP spoofing.

- Explotación de Vulnerabilidades: Si identificas un dispositivo vulnerable, utiliza herramientas específicas para explotarlo. Por ejemplo, si encuentras un dispositivo IoT con una contraseña débil, puedes intentar acceder a su interfaz de administración.

- Análisis del Tráfico: Examina el tráfico capturado con Wireshark para identificar patrones, datos sensibles (como contraseñas) y posibles vulnerabilidades en aplicaciones web.

Consideraciones Éticas y Legales

- Consentimiento: Realiza pentesting solo en redes donde tengas permiso expreso para hacerlo.

- Privacidad: Asegúrate de no capturar datos personales o información sensible de otros usuarios en la red.

- Responsabilidad: Al final de la prueba, informa al propietario de la red sobre las vulnerabilidades encontradas y proporciona recomendaciones para mitigar los riesgos.

Conclusión

Realizar pentesting en redes Wi-Fi públicas es una tarea que requiere habilidad y responsabilidad. A través de un enfoque sistemático y ético, puedes identificar y reportar vulnerabilidades que ayudarán a mejorar la seguridad de estas redes, protegiendo así a los usuarios de ataques potenciales. Recuerda siempre actuar dentro de los límites de la ley y priorizar la ética en tus pruebas de penetración.