La aparición del ransomware Embargo en 2024 ha generado una creciente preocupación en el ámbito de la ciberseguridad empresarial. Embargo, escrito en Rust, destaca por su capacidad de evadir los sistemas de detección. Este malware utiliza la técnica de doble extorsión: primero roba datos confidenciales, y después cifra los sistemas de la empresa, exigiendo un rescate para no exponer la información sustraída.

Rust le da a Embargo una ventaja significativa. Su estructura avanzada permite mayor velocidad y evita que los antivirus tradicionales detecten la amenaza. Los atacantes que emplean Embargo apuntan a sectores críticos, donde logran maximizar el impacto y la presión por cumplir con el rescate.

¿Cómo Mitigar los Riesgos de Embargo y Ransomware Similares?

Ante la amenaza de Embargo, las empresas deben fortalecer sus sistemas de defensa con estas medidas:

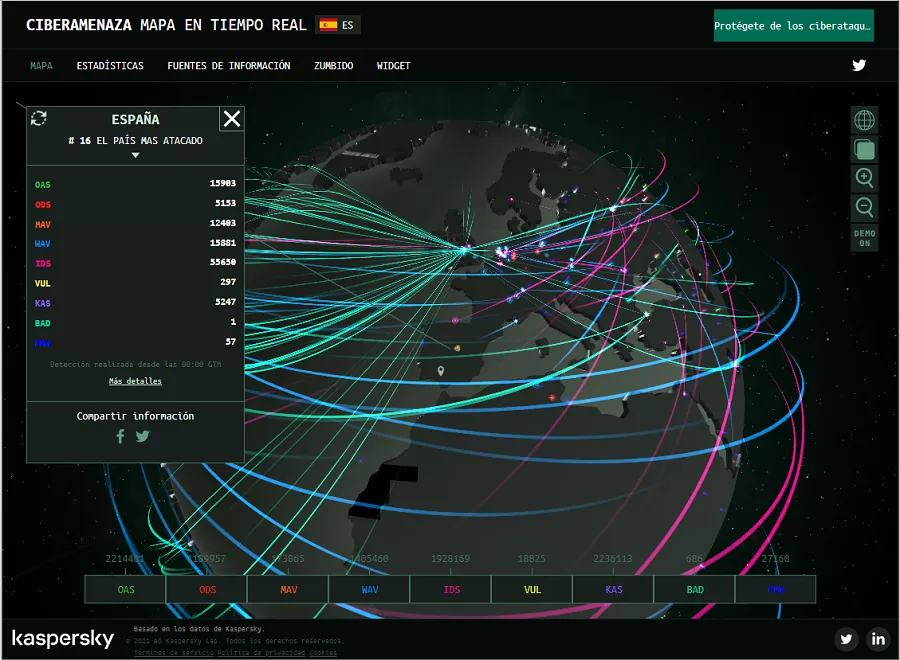

- Implementar sistemas de detección avanzada: Monitorizar el tráfico de red en tiempo real permite identificar patrones sospechosos que podrían indicar un ataque en curso. Es crucial para interceptar amenazas rápidamente.

- Capacitar a los empleados en ciberseguridad: Muchos ataques de ransomware, incluido Embargo, se propagan a través de correos de phishing. Capacitar al personal para reconocer y evitar correos sospechosos puede reducir considerablemente el riesgo.

- Realizar copias de seguridad periódicas fuera de la red: Tener respaldos fuera de línea garantiza una recuperación rápida de los datos en caso de ataque, minimizando la dependencia de los atacantes y evitando pagar rescates.

Este ataque pone de relieve la importancia de tener estrategias de protección y respuesta. Además, es fundamental contar con protocolos de actualización de seguridad que se ajusten a los constantes cambios en las tácticas de los ciberdelincuentes.